Kaspersky Labのレポートでは、2016年のマルウェア付きスパムメールの中で最も多かったのは、ランサムウェア型トロイの木馬が仕込まれたメールが増加しました。また、マルウェア付きスパムメールの標的となった国では日本が2位にランクインしています。

~マルウェア付きスパムメールの標的となった国では日本が2位に~

[本リリースは、2017年2月20日にKaspersky Labが発表したプレスリリースに基づき作成したものです]

Kaspersky Labのエキスパートが2016年のスパムメールとフィッシングの動向について分析しました。これによると、2016年のマルウェア付きスパムメールの中で最も多かったのは、標的のデバイスにランサムウェアをダウンロードさせるダウンローダー型のトロイの木馬でした。また、マルウェア付きスパムメールの標的となった国は、昨年はトップ10圏外だった日本(7.59%)が第2位となりました※。そのほかの主な動向は次のとおりです。

- 2016年の1年間に、スパムメールがメールトラフィック全体の58.31%を占め、前年比3.03%増加しました。

- 最大のスパムメール送信元は米国(12.08%)で、第2位はベトナム(10.32%)、第3位はインド(10.15%)でした。

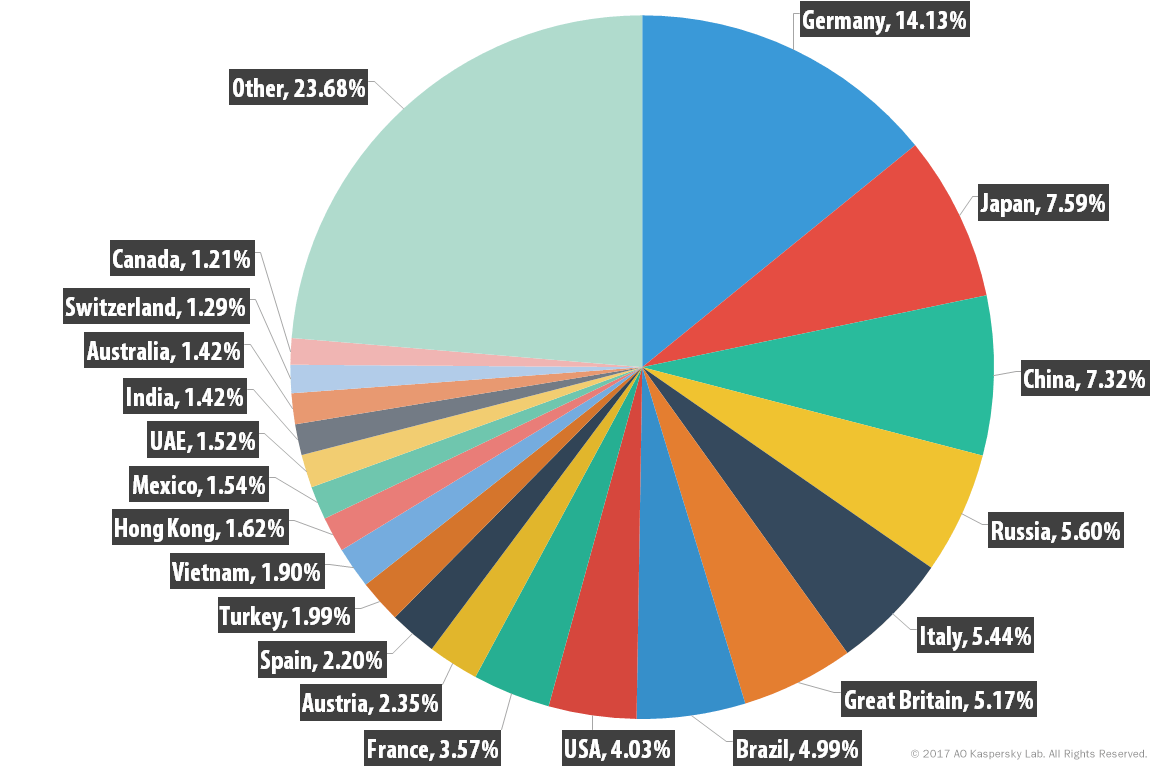

- マルウェア付きスパムメールの標的となった国は、ドイツ(14.13%)が昨年と変わらず第一位で、日本(7.59%)が第2位、中国(7.32%)が第3位という結果でした。2015年は日本と中国はトップ10圏外でした。

- カスペルスキー製品ユーザーの15.29%がフィッシング攻撃を受けていました。

- 2016年には、金融機関を騙るフィッシング攻撃が全体の47.48%に上り 2015年の34.33%、2014年の28.74%から上昇しています。

- スパムメールを送信して個人情報を窃取する目的で最も使用されたマルウェアファミリーはTrojan.Win32.Bayrobでした。

「2016年のスパムメールとフィッシング」レポートの全文(英語)はSecurelistブログ「Spam and phishing in 2016」(英語)をご覧ください。

■最も多い手口はランサムウェアによる身代金要求

2016年のマルウェア付きスパムメールの中で最も多かったのは、標的のデバイスにランサムウェアをダウンロードさせるダウンローダー型のトロイの木馬です。 その手口は、スパムメールを大量に送り付けて、受信者のデバイスを暗号化型ランサムウェア「Locky」に感染させる方法でした。 他にも、「Petya」、「Cryakl」、「Shade」などのランサムウェアが広く拡散しました。

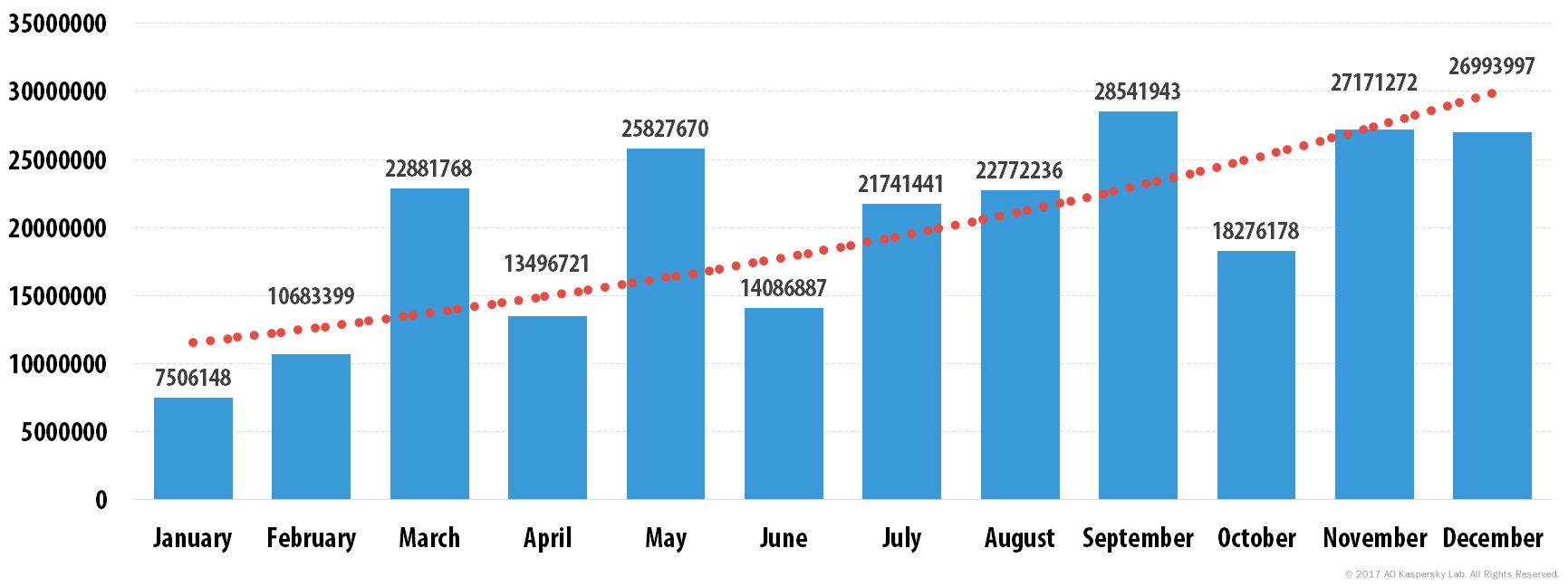

2016年のマルウェア付きスパムメールの発生件数

悪意あるプログラムの発生件数は2015年12月から2016年全体を通じて増加の一途をたどりました。 月によって件数が急激に減少しているのは、サイバー犯罪者達が「Necurs」ボットネットを一時的に休止させたことに起因すると考えられます。犯罪者達は、主にこのボットネットを使って、「Locky」を仕込んだスパムメールを大量送信していました。

■マルウェア付きスパムメールの標的となった国で日本が2位に

2016年にマルウェア付きスパムメールの標的となった国は、2015年に続きドイツ(14.13%)が第1位でしたが、第2位は日本(7.59%)、第3位は中国(7.32%)でした。2015年にトップ10圏外だった日本(7.59%)と中国(7.32%)が2位と3位にランクインしています。2015年に日本はわずか1.71%にすぎず5.88ポイント増加しました。

2016年にマルウェア付きスパムメールの標的になった国

■フィッシング攻撃

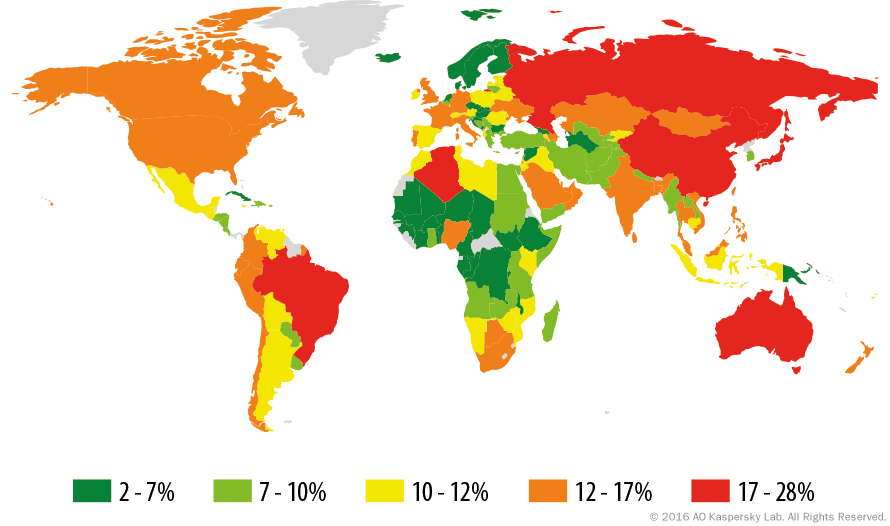

フィッシング攻撃が最も大きく確認された国はブラジル(27.61%)で、第2位は中国(22.84%)、第3位はオーストラリア(20.07%)でした。2015年に第1位だった日本(19.16%)は2.52ポイント減少し第4位でした。

2016年にフィッシング攻撃の標的になった国の地理的分布

■2016年、スパムでよく使用された話題は「スポーツとテロリズム」

フィッシング詐欺師は2016年最大の注目イベント、リオデジャネイロのオリンピックに便乗しただけでなく、UEFA欧州選手権、2018年・2022年開催予定のワールドカップといった他の大型スポーツイベントも悪用しています。スパムメールの送信者は、こうしたイベントを騙った偽の宝くじ当選通知を送り付けていました。 宝くじはイベントの公式団体の後援を匂わせ、受信者のアドレスは数百万件ものアドレスの中からランダムに抽出されたように装っていました。 この手口はマルウェア付きスパムメールでも使用され、JavaScriptのダウンロードプログラム(カスペルスキー製品ではTrojan-Downloader.Script.Genericとして検知)を含むZIPファイルが添付されていました。

スパムメールでは、特に緊迫したシリア情勢をはじめとして、世界的に深刻な問題となっているテロリズムが悪用されることもあります。 いわゆる「ナイジェリアの手紙」はテロや難民の問題を巧みに利用した手口で、ナイジェリアの国家公務員やその周辺の人物を名乗る送信者から大量に送信されました。文面は手紙によって差異がありますが、送信者の狙いは、多額の報酬を約束してメールの受信者を悪事に誘うという点で共通していました。

Kaspersky Labのコンテンツ解析 & リサーチグループ リーダー、ダーリャ・グトゥコーヴァ(Darya Gudkova)は次のように述べています。「2016年はスパムメールの動向に様々な変化が見られました。中でも顕著だったのは、ランサムウェアのインストールを試みる悪意あるメールの大量送信が増加したことです。 ランサムウェアがこれほど広範囲に使用された背景として、ランサムウェアがブラックマーケットで売買されていることが考えられます。 現在、サイバー犯罪者はスパムメールを送信するためのボットネットをレンタルできるだけでなく、いわゆるサービスとしてのランサムウェア(Ransomeware-as-a-Service)も利用することができます。 つまり、攻撃者は必ずしもハッカーであるとは限らず、たとえコーディングの仕方を知らなくても容易に攻撃を実行することが可能です。残念ながら2017年に、悪意あるスパムメールの件数が減少する可能性はほとんどありません」

※上記統計情報は、Kaspersky Security Network(KSN)で取得されたものです。KSNは、カスペルスキーのアンチマルウェア製品の各種コンポーネントから情報を収集する分散型アンチウイルスネットワークで、すべての情報はユーザーの同意を得て収集されています。KSNには全世界で数千万のユーザーが参加しており、悪意のある活動に関する情報を世界規模で共有しています。