2018年から主に日本を含むアジア地域を標的とするRoaming Mantisは、新たにフランスとドイツを標的に加え、スミッシングで感染を拡大させていることが分かりました。バックドアには、Android端末にの写真窃取するためのコマンドが追加されていることも判明しました。

[本リリースは、2022年2月7日にKasperskyが発表したプレスリリースに基づき作成したものです]

Kasperskyのグローバル調査分析チーム(GReAT)※1はこのたび、2018年から主に日本をはじめとするアジア地域を標的としているサイバー攻撃活動「Roaming Mantis(ローミングマンティス)」が、新たにフランスとドイツを標的に加え、スミッシング※2の手法で感染を拡大させていることを発見しました。これは、モバイル端末用マルウェアもしくはフィッシングページを使用し、モバイル端末内の情報を収集し、悪用して金銭を窃取する攻撃活動です。感染したAndroid端末の連絡先リストを使用して次の標的にスミッシングのメッセージを送信するため、意図せず攻撃プラットフォームになってしまう可能性もあります。また、調査の結果、バックドアのコマンドに、Android端末に保存されている写真を盗むためのコマンドが新たに追加されていることも判明しました。窃取した写真の用途はまだ分かっていません。

2018年4月にGReATのリサーチャーがRoaming Mantisの攻撃活動を初めて発見した時は、Android端末にのみ感染するマルウェアが使用され、主にアジア地域(日本、韓国、バングラデシュ)を標的にしていました。しかし、この攻撃活動は、短期間で大きく進化しました。2018年以降は、iOS、PCも標的に加え、フィッシング、マイニング、スミッシング、DNSハイジャックなど、さまざまな攻撃手法を駆使しています。

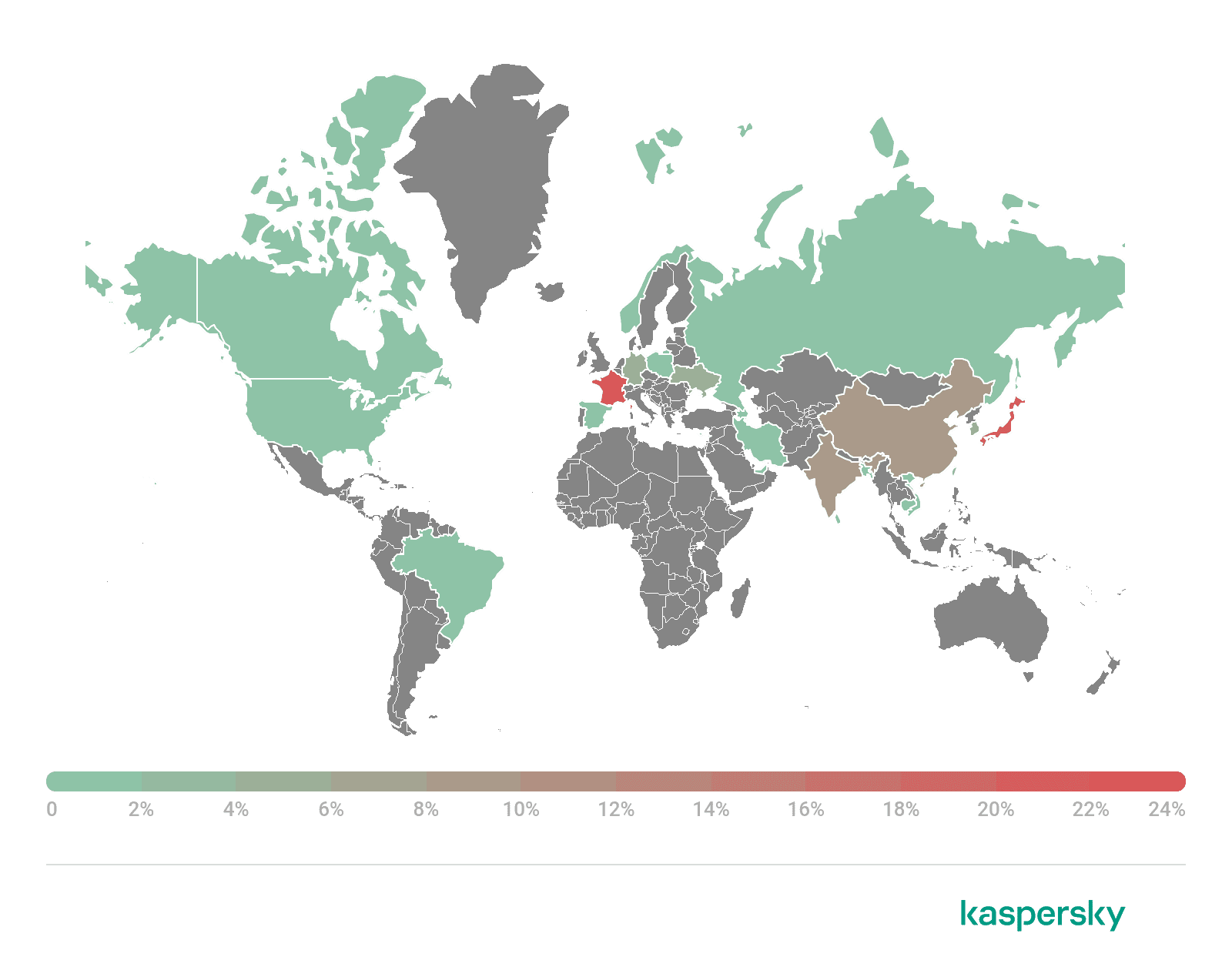

このたび、同グループが主な標的にヨーロッパを加えたことが判明しました。2021年7月から2022年1月までの当社の統計データでは、Roaming MantisのAndroid端末用マルウェア全体の検知における割合は、多い順にフランス、日本、インド、中国、ドイツ、韓国でした。

図1: Roaming MantisのAndroid端末用マルウェアの地理的な広がり(Kaspersky統計データによる)

図1: Roaming MantisのAndroid端末用マルウェアの地理的な広がり(Kaspersky統計データによる)

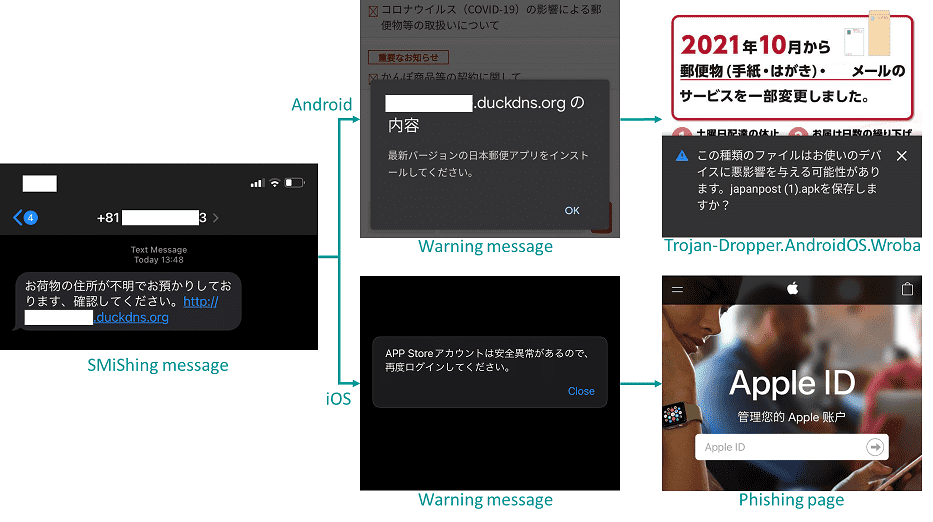

Roaming Mantisの攻撃活動は、モバイル端末に送られてくるスミッシングのメッセージから始まります。メッセージには短文とWebサイトのURLが含まれています。メッセージを受け取ったユーザーがリンクをクリックすると、その端末がiOSの場合はAppleの公式サイトを模したフィッシングページにリダイレクトされ、認証情報の入力を促されます。端末がAndroidの場合はマルウェアに感染させて、その端末内の連絡先リストや攻撃者側で生成していると思われる標的の電話番号の両方から、新たな標的にスミッシングのメッセージを送信します。人々は知り合いから悪意のあるメッセージを受け取るとは想定していないため、より個人的なコミュニケーション手段であるSMSメッセージには無防備になりがちです。フランスとドイツでは、地元警察やメディアがスミッシングへの注意喚起をするほどに、攻撃活動が活発に行われました。

図2:スミッシングメッセージ内のリンクは、端末の種類によってマルウェアのダウンロードまたはフィッシングページにリダイレクトされます

図2:スミッシングメッセージ内のリンクは、端末の種類によってマルウェアのダウンロードまたはフィッシングページにリダイレクトされます

Roaming MantisのAndroid端末用マルウェアは、感染させた端末に適した言語のフィッシングページを表示するために、その地域をチェックする機能を持っています。以前のバージョンでは、日本、香港、台湾の三つを確認するだけでしたが、最新バージョンでは、新たにフランスとドイツがチェック対象に追加されていることが分かりました。ターゲットの母国語を使用することで、感染端末のユーザーが犯罪者の思惑通りの操作を行い、最終的には個人の情報や銀行情報を入手できるように仕向けます。また、バックドアのコマンドには、感染端末から写真を盗むためのコマンドが追加されていることも判明しました。窃取した写真をどのように使用するかについてはまだ分かっていませんが、運転免許証、健康保険証、キャッシュカードなどの情報を悪用し、QRコード決済サービスやモバイル決済サービスなどの契約を結ぶことが考えられます。また、写真を脅迫やセクストーション※3に利用し金銭をだまし取るサイバー犯罪は珍しくありません。

Kaspersky GReATのリサーチャー 石丸傑は次のように述べています。「Roaming Mantisは過去5年の間に継続して進化しており、新しい攻撃方法とともに標的の対象範囲を拡大しています。特に、Android感染端末に保存されている写真を窃取する新しいバックドアの機能が登場したことは、犯罪者の金銭的な動機がいっそう強くなったと考えられます。このような攻撃は2022年も続くとみており、ユーザーの安全を守るためにRoaming Mantisの調査を継続していきます」

■ Roaming Mantisについての詳細は、Securelistブログ(英語)「Roaming Mantis reaches Europe」、Kaspersky Dailyブログ(日本語)「Roaming Mantis パート6:Wroba.g/Wroba.oの変化と欧州への標的拡大」でご覧いただけます。

※1 Global Research and Analysis Team(GReAT、グレート)

GReATはKasperskyのR&Dで研究開発に携わる中核部門として、脅威に関する情報収集、調査研究およびその成果発表などの活動を通じ、社内および業界をリードしています。また、マルウェアによるインシデント発生時の対応措置を担当しています。

※2 スミッシング:ショートメッセージサービスを使用したフィッシング詐欺のことです。

※3 セクストーション:「sex(性的な)」と「extortion(ゆすり、恐喝)」を組み合わせた造語で、性的脅迫を意味します。