スミッシングの意味と定義

スミッシングとは、モバイルデバイスのテキストメッセージから拡散するフィッシングであり、サイバーセキュリティ攻撃の一種です。SMSフィッシングとも呼ばれます。

このフィッシングの亜種の手口は、信頼できる人物を装った攻撃者が標的を騙し、機密情報を教えるように仕向けるというものです。SMSフィッシングには、マルウェアや詐欺的なWebサイトも使用されることがあります。モバイルデバイスでテキストをやり取りするプラットフォームでよく発生する攻撃であり、SMSではなくデータに基づいたモバイルメッセージングアプリも感染経路として使用されることがあります。

スミッシングとは

スミッシングの定義が示すように、この用語は「SMS」(ショートメッセージサービス、「テクスティング」ともよく呼ばれます)と「フィッシング」を組み合わせたものです。スミッシングをさらに正確に定義すると、技術的な悪用ではなく、人間の信頼を悪用するソーシャルエンジニアリング攻撃の一種に分類されます。

サイバー犯罪者が「フィッシング」を行う場合、受信者を騙して悪意のあるリンクをクリックさせようとする詐欺メールを送信します。スミッシングは、メールの代わりに簡単なテキストメッセージを利用します。

基本的に、このサイバー攻撃の目的は、標的の個人データを盗み、詐欺やその他のサイバー犯罪に悪用することです。通常、これには金銭の詐取も含まれます。個人の金銭が主に狙われますが、時には標的が所属する組織を狙うこともあります。

データを窃取する手段として、次の2つの手口がよく使用されます:

- マルウェア:スミッシングURLのリンクに騙されて、マルウェア(悪意のあるソフトウェア)をダウンロードしてしまうと、スマホに勝手にインストールされてしまいます。このSMSマルウェアは正規のアプリに自身を偽装し、標的を騙して機密情報を入力させて、サイバー犯罪者へ送信させます。

- 悪意のあるWebサイト:スミッシングメッセージのリンクから偽装サイトへ誘導し、機密性が高い情報の入力を要求します。サイバー犯罪者は、信頼できるサイトを模倣して設計した悪意のあるサイトを使用し、標的の情報を盗みやすい状況を作ります。

スミッシングは銀行を装ったメッセージを送信し、口座番号やATM番号などの個人情報やお金に関する情報を聞き出そうとすることがよくあります。その要求に応じて情報を提供するのは、預金引き出しに必要な情報を窃盗犯に教えるも同然の行為です。

個人のスマートフォンを業務で使用する人が増えています(「Bring Your Own Device(BYOD)」と呼ばれる)。つまり、スミッシングは個人にとっての脅威であると同時に、企業にとっての脅威にもなりつつあるのです。したがって、スミッシングが悪意のあるテキストメッセージの主要な形式になっていることは、何ら驚くことではありません。

モバイルデバイスの使用率の上昇と同時に、モバイルデバイスを標的とするサイバー犯罪も増加しています。スマートフォンで最も一般的に使用されるのがメールであることはもちろんですが、その他にもいくつかの要因が、この犯罪を特に狡猾なセキュリティ脅威にしています。説明のために、スミッシング攻撃がどのように機能するのかを紐解いてみましょう。

スミッシングの仕組み

偽装と詐欺行為が、SMSフィッシング攻撃の中核となる要素です。サイバー犯罪者は標的が信頼する人物や組織になりすますので、要求に従ってしまう確率が高くなります。

ソーシャルエンジニアリングの原理により、サイバー犯罪者は標的の意思決定を誘導することができます。偽装を成功させる要素は、次の3つです:

- 信頼の獲得:正当な個人や組織を装うことで、詐欺の疑いを持たれにくくします。SMSは個人的なコミュニケーション手段であり、信頼する個人との間で使用することが多いため、自分が脅威の標的にされるというリスクに対する警戒心も弱くなりがちです。

- 状況の設定:標的が関心を持つような状況を演出することで、偽装に信憑性を持たせます。メッセージが個人宛てであるように見せかければ、不特定多数にばらまくスパムのように削除される確率が低くなります。

- 感情の操作:標的の感情を煽り、批判的思考ができない精神状態に陥らせてから、サイバー犯罪者にとって都合がよい行動をすぐに起こすように仕向けます。

上記の方法を使用して、サイバー犯罪者は受信者に取らせたい行動を促すメッセージを書いて送信します。

通常は、テキストメッセージ内のURLリンクを標的に開かせ、そこからフィッシングツールに誘導し、個人情報の開示を要求します。フィッシングツールは多くの場合、Webサイトやアプリの形式で提示され、運営者や開発者の情報は偽装されています。

標的は多様な方法で選択されますが、通常は所属している組織や住んでいる地域を基準として選択されます。特定の機関の従業員や顧客、モバイルネットワークの加入者、大学生、時には特定の地域の住民が標的になることもあります。

サイバー犯罪者の身分は通常、標的とする組織や機関の関係者に偽装されます。これは一例であり、標的の身元情報やお金に関する情報を詐取できる可能性がある身分であれば、どんなものでも使用されます。

なりすまし電話(スプーフィング)として知られる方法を使用すると、電話番号を偽装して実際の番号を隠蔽することが可能となります。スミッシング攻撃者はまた、「バーナーフォン」(安価で使い捨てのプリペイド携帯電話)を使用し、攻撃の発信元の特定をさらに困難にすることがあります。メールからSMSメッセージへの変換サービスも、攻撃者が番号を隠す手段として使用されることが知られています。

攻撃は、いくつかの主要なフェーズを着実に進めることで実行されます:

- 配布:「撒き餌」となるテキストメッセージを標的に送信します。

- 侵害:標的から情報を騙し取ります。

- 実行:標的が漏洩した情報を悪用し、金銭や機密情報を窃取します。

攻撃者が標的の個人情報を使用し、目的とする窃取を実行した時点で、攻撃者のスミッシングの手口は成功です。銀行口座からの金銭の直接的な窃取、身分のなりすましによるクレジットカードの違法な作成、企業の非公開データの流出などが目的として挙げられますが、これらに限定されません。

スミッシングの拡散手段

前述したように、スミッシング攻撃は従来のテキストメッセージとSMS以外のメッセンジャーアプリの両方を使用して実行されます。主に使用されるのは、中断されることも気づかれることもなく拡散可能なSMSフィッシング攻撃です。これは、標的の騙し方が巧妙であるためです。

スミッシングによる偽装がこれほど効果的なのは、テキストメッセージは脅威に使用されず安全だろうという誤った認識に起因します。

まず、ほとんどの人はメール詐欺のリスクについて知っています。「こんにちは、このリンクをチェックしてください」のような定型文のメールを受信したらスパムを疑うのは、もう決まりきった習慣のように身についていることでしょう。しかし、定型文ではない個人向けの文面が含まれるという理由でスパムではないと判断してしまうと、スパムメール詐欺の被害に遭うリスクが高くなります。

電話中には、誰しも注意が散漫になりがちです。多くのユーザーは、スマホのセキュリティがパソコンよりも高いと考えています。しかし、スマホのセキュリティには限界があり、何も対策を講じないままでスミッシングを防止することはできません。

どのような手口であろうと、ユーザーを信頼させて判断力を奪ってしまえば、それ以上ほとんど何もしなくても詐欺行為はほぼ確実に成功します。その結果、テキストメッセージ機能を持つモバイルデバイスであれば何でも、スミッシング攻撃の餌食となります。

Androidデバイスは市場の大半を占めるプラットフォームであり、マルウェアのテキストメッセージの標的としては理想的ですが、iOSデバイスも同様に標的となります。Appleが開発するiOSのモバイル技術は、セキュリティ分野において高い評判があります。しかし、OSのセキュリティのみでフィッシング攻撃からユーザーを保護することができるモバイルデバイスは存在せず、iOSも例外ではありません。セキュリティに関して誤った認識を持つと、使用するプラットフォームを問わず、ユーザーは攻撃に対してひときわ脆弱な状態になります。

リスク要因として、外出先でのスマホの使用が挙げられます。外出中は、注意が散漫だったり、急いでいたりすることがよくあります。このような状況で、銀行情報の提示を要求するメッセージやクーポンの利用に関するメッセージを受信すると、何も考えずに開いて反応してしまう確率が高くなります。

スミッシング攻撃の種類

スミッシング攻撃の方法はどれも似たようなものですが、演出の方法は各種攻撃でかなり異なります。SMS攻撃を常に進化させるため、偽装には多種多様な身元情報や設定が使用されます。

残念ながら、攻撃方法は終わることなく発案され続けるので、スミッシングの種類を網羅したリストを作成することはほぼ不可能です。確立された詐欺の設定をいくつか分析すれば、被害に遭う前にスミッシング攻撃を看破する手がかりとなる特徴を明らかにすることができます。

スミッシング攻撃でよく使用される設定は次の通りです:

COVID-19スミッシング

COVID-19スミッシング詐欺は、政府や医療機関、金融機関がCOVID-19パンデミックによる被害の補償を目的として立案した合法的な支援プログラムに基づいています。

この手口を利用して、攻撃者は標的の健康や経済状況に関する不安を煽り、詐欺行為を働きます。詐欺の可能性として警戒すべき点は次の通りです:

- 接触確認の名目で、機密情報(社会保障番号、クレジットカード番号など)を要求する行為。

- 税制に基づく財政的支援(給付金など)の申し出。

- 公衆衛生の最新情報。

- 国勢調査の記入依頼。

金融サービススミッシング

金融サービススミッシング攻撃は、金融機関からの通知を偽装します。ほぼすべてのユーザーが、銀行やクレジットカードのサービスを利用しており、定型的な通知と金融機関特融のメッセージの両方をチェックしています。ローンや投資の情報も、このカテゴリの設定でよく使用されます。

攻撃者は銀行やその他の金融機関になりすまし、詐欺行為を働くために最適な身分を詐称します。金融サービススミッシング詐欺の特徴として、ロックされたアカウントの早急なロック解除の要求や、アカウントの不審な活動の確認依頼などがあります。

ギフトスミッシング

ギフトスミッシングは多くの場合、信頼できる小売店やその他の企業になりすまし、無料のサービスや製品を提供する触れ込みでユーザーに接触します。景品を配布するキャンペーン、ショッピング特典、またはその他の無料オファーが撒き餌として使用されます。「無料」という言葉で標的を興奮させることで、論理的に考えるよりも先に、攻撃者が望む行動を起こすように誘導します。期間限定オファーや、無料のギフトカードの限定配布などは、この攻撃の兆候である可能性があります。

請求書または注文確認書スミッシング

このスミッシング攻撃に該当するのは、最近購入した商品と称して、偽造した確認書やサービスの請求書を送付する行為です。ユーザーの好奇心を煽ったり、即座の行動を促したりする目的でリンクを記載し、身に覚えがない請求に対する恐怖を喚起させる場合もあります。注文確認メールの文字列が不自然だったり、企業名が記載されていない場合は、注文確認書や請求書が詐欺に使用されていることがわかります。

カスタマーサポートスミッシング

カスタマーサポートスミッシング攻撃は企業のサポート担当者になりすまし、問題を解決するふりをしてユーザーを騙す行為です。Apple、Google、Amazonのように利用者の数が多いIT企業やオンラインストアの企業になりすますことで、詐欺に使用するメッセージを本物のように見せかけることができます。

通常、テキストメッセージにはユーザーのアカウントのエラーに関する報告と、その解決ステップが記載されています。不正なログインページを使用した簡単なものもあれば、本物のアカウントの復旧コードを送信し、ユーザーに入力させてパスワードをリセットさせるという、より複雑な手口が使用される場合もあります。請求、アカウントアクセス、異常な活動、または最近フィードバックした苦情の解決などに関するトピックがテキストメッセージに記載されている場合、サポートベースのスミッシング詐欺の手口として警戒した方がよいでしょう。

スミッシングの例

スマホさえ持っていればほぼ誰でもSMSが利用可能であるため、スミッシング攻撃は世界的に発生していることが知られています。注意すべきスミッシング攻撃の例を次に記載します:

Apple iPhone 12の早期テストプログラムへの招待詐欺:注文確認書スミッシングとギフトスミッシングの組み合わせ

2020年9月、iPhone 12を無料で入手できるという触れ込みで、ユーザーのクレジットカード番号を入手しようとするスミッシングキャンペーンが展開されました。

この手口では注文確認書が前提条件として使用されます。テキストメッセージで、iPhoneを違う住所に誤配したとユーザーに伝えます。テキスト内のURLリンクは、Appleのチャットボットを装ったフィッシングツールに標的を誘導します。このフィッシングツールは、早期テストプログラムの一環としてiPhone 12を無料で送付するのに必要な本人確認情報を入力させ、少額の配送料を請求するためのクレジットカードの情報も続けて入力させようとします。

USPSとFedExの詐欺:注文確認書スミッシングとギフトスミッシングの組み合わせ

2020年9月、USPSとFedExの配達サービスになりすますSMS詐欺の報告が出回り始めました。このスミッシング攻撃は、各種サービスのアカウント認証情報やクレジットカード情報を窃取しようとします。

メッセージは、荷物の不在通知やや誤配達の通知で始まり、FedExやUSPSの景品アンケートに偽装刺されたWebサイトのフィッシングツールへのリンクが記載されています。このようなフィッシングサイトの設定は場合に応じて異なりますが、その多くはGoogleなどのサービスのアカウント認証情報の収集が目的であることが判明しています。

必須のCOVID-19オンライン検査詐欺:COVID-19スミッシング

2020年4月、Better Business Bureauに報告された詐欺行為があります。米国の政府関係者になりすまし、必須のCOVID-19オンライン検査を受けることを要求するテキストメッセージを送付して、検査用のWebサイトへのリンクへの誘導しようする詐欺行為の件数が上昇したのです。

もちろん、COVID-19のオンライン検査は存在しないため、多くの人がこの詐欺を即座に見破りました。パンデミックへの恐怖を利用することは、一般大衆を対象に詐欺行為を働く効果的な方法です。したがって、この類のスミッシング攻撃の設定は容易に進化する可能性があります。

スミッシングを防ぐ方法

朗報もあります。こうした攻撃から想定される悪影響から身を守るのは簡単だということです。届いたテキストメッセージに対して何もしなければ、何も起こらず安全な状態を維持できます。基本的に、これらの攻撃は撒き餌に食いついたユーザーにのみ損害を与えるからです。

とはいえ、テキストメッセージの多くは合法的なものであり、販売業者や組織などの連絡手段でもあることに注意しましょう。メッセージをすべて無視すればよいというわけではありません。上記の例に該当する疑いがある場合には、安全を意識して対応しましょう。

スミッシング攻撃から身を守るために留意するべき点は次の通りです:

- メッセージに反応しないでください。サービスの登録解除のために「STOP」と書いて返信するように促すメッセージも、ユーザーが使用中の電話番号を特定するための詐欺である可能性があります。ユーザーの好奇心や目下の状況に対する不安を利用したメッセージを受け取っても、関わりを持たずに無視しましょう。

- 緊急な対応を要求するメッセージが届いたら、まずは落ち着いてください。アカウントの早急な更新の要求や期間限定のオファーが届いたら、スミッシングの可能性があると考えましょう。あらゆることに疑いを持ち、慎重に行動してください。

- 疑わしい場合は、銀行やオンラインストアの運営者に連絡しましょう。正規の金融機関は、アカウントの更新やログイン情報をテキストで要求することはありません。緊急の通知は、オンラインのアカウントをチェックするか、公式サポートに電話で問い合わせてその真偽を確認しましょう。

- メッセージのリンクをクリックしたり、連絡先に連絡しないでください。メッセージ内のリンクや連絡先に不審な点がある場合は、アクセスしないようにしましょう。公式の連絡先を使用するようにしてください。

- 電話番号をチェックしましょう。4桁しかないなど不自然な電話番号は、メールからSMSメッセージへの変換サービスを使用した証拠となります。このサービスは、本当の電話番号を隠蔽するために使用する多くの戦術の1つです。

- クレジットカード番号は、スマホに残さないようにしてくさい。デジタルウォレットからお金の情報を盗まれないための最善策は、情報を入力したまま放置しないことです。

- 多要素認証(MFA)を使用しましょう。パスワードが流出した場合でも、侵入されたアカウントの認証に2つ目の「鍵」を必要とするように設定しておけば、流出したパスワードはサイバー犯罪者にとって無用の長物になります。最もよく使用されるMFAは二要素認証(2FA)で、多くの場合テキストメッセージの認証コードを使用します。Google Authenticatorのような専用のアプリを使用する強力な認証方法もあります。

- パスワードやアカウント復旧コードは、テキストに保存しないでください。パスワードもテキストメッセージの二要素認証(2FA)回復コードも、悪用されるとアカウントが危険にさらされる可能性があります。これらの情報は絶対に誰にも教えず、公式サイトでのみ使用してください。

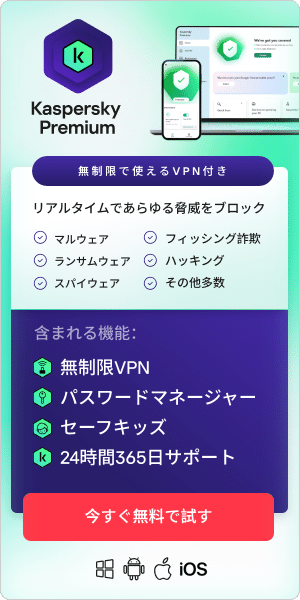

- マルウェア対策アプリをダウンロードしましょう。カスペルスキー インターネット セキュリティ for Androidのような製品は、悪意のあるアプリだけでなく、SMSフィッシングのリンク自体からもデバイスを保護することができます。

- SMSフィッシング攻撃を受けた場合は、指定の機関に報告してください。

メールフィッシングと同様、スミッシングも巧妙な手口による犯罪です。その成否は、標的を騙して違法なリンクをクリックさせたり、機密情報を提供させたりすることができるかどうかによって決まります。これらの攻撃に対する最も簡単な防御策は、何もしないことです。反応しなければ、悪意のあるテキストは何もできません。

スミッシングの被害に遭った場合の解決策

スミッシング攻撃は狡猾です。既に被害に遭っている可能性もあるため、リカバリープランを用意しておく必要があります。

スミッシングの試行が成功した場合の被害を緩和するために、次の行動が重要になります:

- 報告:攻撃が疑われる場合は、サポートを提供可能な期間に報告します。

- 凍結:なりすまし詐欺の今後の被害、被害を現在受けている場合はこれ以上の拡大を防ぐため、クレジットレポートを凍結しましょう。

- 可能であれば、すべてのパスワードと口座の暗証番号を変更してください。

- 支払いや決済に関する情報、クレジットレポート、その他各種のオンラインアカウントを監視し、奇妙な場所でのログインやその他不審な活動が見られるかどうかチェックしましょう。

これらの各手順は、スミッシング攻撃を受けた後にデバイスを保護する上で、特に重要です。攻撃を報告することにより、自分自身の被害からの回復だけでなく、他の人が被害に遭わないようにすることにもつながります。

関連リンク: