Kasperskyのグローバル緊急対応チームが2019年にインシデント対応したサイバー攻撃を分析したところ、その約30%で正規のリモート管理運用ツールが使用されていることが分かりました。攻撃者は正規のツールを使用することで、より長い間、検知を免れることができます。

[本リリースは、2020年8月6日にKasperskyが発表したプレスリリースに基づき作成したものです]

Kasperskyのグローバル緊急対応チーム(Global Emergency Response Team:GERT)が2019年にインシデント対応したサイバー攻撃を分析したところ、その約30%で正規のリモート管理運用ツールが使用されていることが分かりました。攻撃者は正規のツールを使用することで、より長い間、検知を免れることができます。分析の結果、サイバースパイ攻撃と機密情報窃取の持続期間は122日(中央値)でした。KasperskyのIncident Response Analytics Report 2019(インシデント対応分析レポート:英語)では、実際のインシデント対応をもとした分析結果を報告しています。

ITおよびネットワーク管理者が、社内テクニカルサポートやIT関連のトラブル解決に利用するモニタリングソフトウェアや管理ソフトウェアは、日常業務を遂行する上で助けとなります。しかしサイバー犯罪者たちもまた、企業インフラに対するサイバー攻撃の際にこれら正規ツールを利用することがあり、各種セキュリティ管理製品によるマルウェア検知をすり抜け、機密情報が保管されているエンドポイントにアクセスし、情報を窃取します。

|

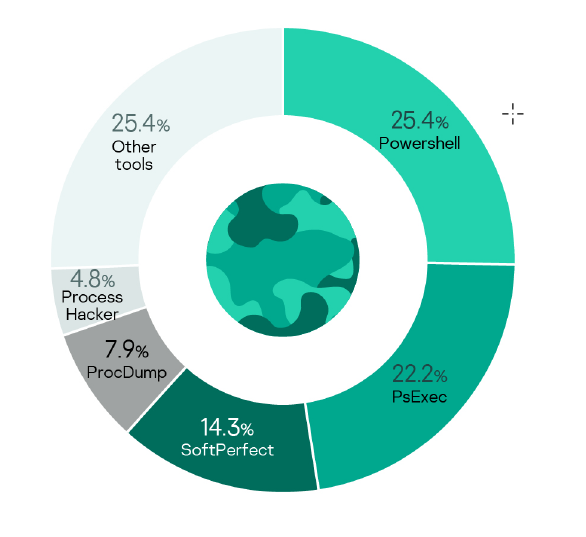

図1:サイバー攻撃で利用されていた正規ツールの割合(2019年) |

GERTがインシデント対応(Incident Response:IR)した際の匿名化されたデータを分析したところ、18種類の正規ツールが攻撃者によって悪用されていました。最も多かったのは、PowerShell(25.4%)です。PowerShellは極めて便利なスクリプト言語ですが、情報収集からマルウェアの実行まで、多岐にわたる目的で利用される可能性があります。2番目に多かったのは、コンソールアプリケーションPsExec(22.2%)の悪用で、遠隔地にあるエンドポイント上での処理の実行を目的としていました。3番目に多かったSoftPerfect Network Scanner(14.3%)は、ネットワーク環境に関する情報収集を目的に利用されていました。

|

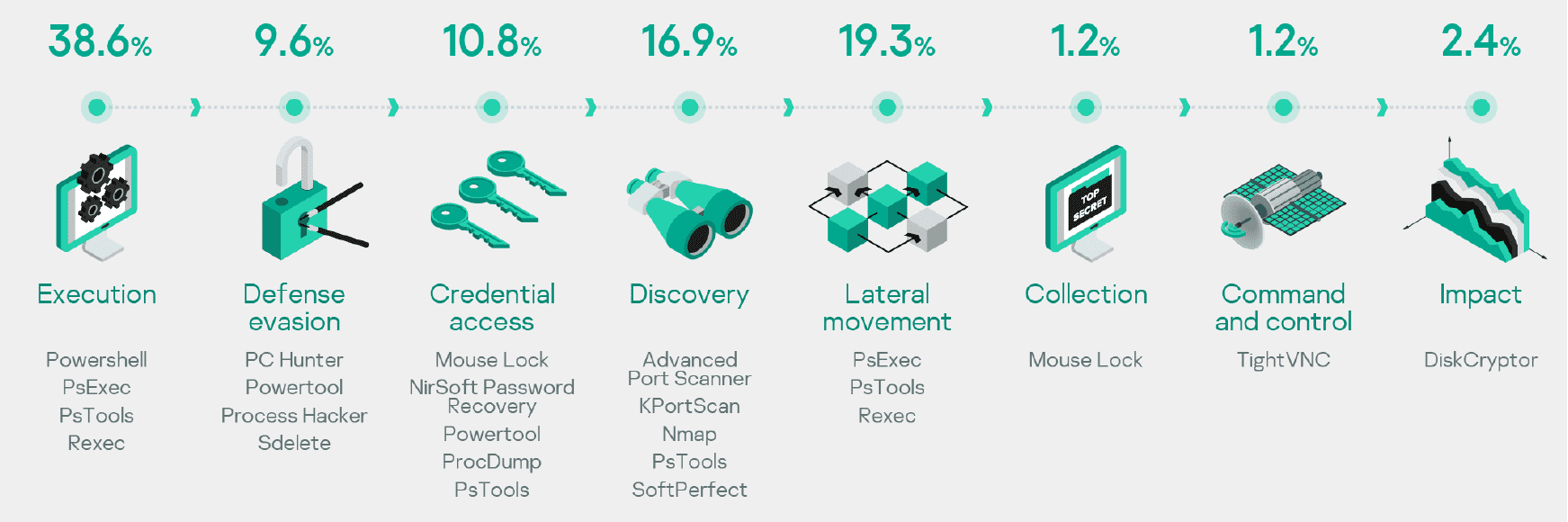

図2:サイバー攻撃で利用されていた正規ツールの用途と割合(2019年) |

正規ツールの動きは、サイバー犯罪の一部にも、IT管理者の定期タスクの一部にもなり得るため、セキュリティソリューションが攻撃として検知することはより困難です。その例として、1カ月を超えて続いた攻撃区分を見てみると、サイバーインシデントが発生していた期間の中央値は122日であり、その間にサイバー犯罪者は攻撃対象から機密情報の収集が可能だったことが分かりました。しかし、GERTのエキスパートは、正規のソフトウェアの悪用が即時にあらわになる場合があると指摘します。例えば、正規のソフトウェアはランサムウェア攻撃で多用されますが、その結果は明白なため、短期間の攻撃区分での攻撃継続期間の中央値は1日でした。

KasperskyでGERT責任者を務めるコンスタンティン・サプロノフ(Konstantin Sapronov)は次のように述べています。「不正に侵入したネットワーク内で可能な限り長い間検知されないために、攻撃者は通常のユーザーアクティビティや管理者タスク、システム診断などのために開発されたソフトウェアを活用しています。これらのツールによって攻撃者は企業ネットワークの情報を集めた上で横展開や、ソフトウェアやハードウェアの設定変更、そして何らかの悪意のある行為を実行します。一例として、正規ソフトウェアは顧客データの暗号化に悪用されることがあり、また、攻撃者がセキュリティ解析のレーダーに引っかからないためにも役立ち、被害発生後に攻撃が検知されることも多いのです。こういったツールを使わないようにすることは不可能ですが、ロギングやモニタリングのシステムを適切に配備すれば、ネットワーク内の疑わしいアクティビティや複雑な攻撃の早期検知につながります」

このような攻撃を素早くタイムリーに検知して対応するために、セキュリティ対策の中でもEndpoint Detection and Response(EDR)ソリューションの検討を推奨します。インシデント対応に関する具体的な方法については、当社までご相談ください。

・インシデント対応分析レポートの詳細は、Securelistブログ(英語)「Incident Response Analyst Report 2019」をご覧ください。