ボットネットC&Cデータフィード

ボットネット攻撃と関連する脅威

今日、サイバー攻撃やウイルス感染には、ボットネットやボットネットのインフラストラクチャが関係していることが少なくありません。ボットネット経由で仕掛けられる攻撃は、一般のインターネットユーザーや特定の組織が標的になることがあります。高度な検知回避技術(高度な暗号化技術やサンドボックス認識など)も、この手の攻撃数増加の一因となっています。ボットネット被害者の大半は感染していることすら気づかず、いつも通りの運用を続けてしまい、それがボットネットの潜伏を助け、犯人による重要リソースへのアクセスを助長することになります。

ボットネットに関する事実

- 初めて公共の場に姿を現したのは2000年

- よく知られているボットネット:Conficker、Zeus、Waledac、Mariposa、Kelihos、Rustockなど

- ボットネットに感染し、乗っ取られているエンドポイントや組織の数は急増している

- 主な感染経路:ドライブバイダウンロード、メール

- 感染目的:スパムの配信、DDoS攻撃、データやIDの窃取、コンピューターの処理能力の大量分散リソース、金融詐欺、クリック詐欺など

- ボットネットの作成者は、高額な代金と引き換えにボットネット内のマシンを別の攻撃者に貸し出す

Kaspersky Botnet C&C Data Feeds

Kaspersky Botnet C&C Data Feedsは、URLやハッシュ値のセットを実用的なデータ(脅威の名称、タイムスタンプ、地域情報、感染したWebリソースの解決先IPアドレス、関連マルウェアのハッシュ値など)とともに提供するもので、デスクトップとモバイルのボットネットサーバー、および関連オブジェクトを対象としています。未加工の情報や未選別のデータを提供する従来のボットネットフィードと違い、実際のボットネットの活動に基づく正確かつタイムリーなインテリジェンスをリアルタイムで配信します。データフィードにより、感染マシン(ボット)を制御するためにサイバー犯罪者が使用しているボットネットサーバー(C&Cs)に対する接続の検知が容易になります。

Kaspersky Botnet C&C Data Feedsは、小型のネットワークアプライアンスや高性能なミッションクリティカルなゲートウェイ/サーバーのほか、コンテンツフィルタリング/インターネットセキュリティベンダー、ISP、Webホスティング企業にも最適です。ソフトウェアやハードウェアの設計にまったく依存しないため、専用プラットフォーム(非x86/*NIX)でも問題なく実装できます。

収集とデータ処理

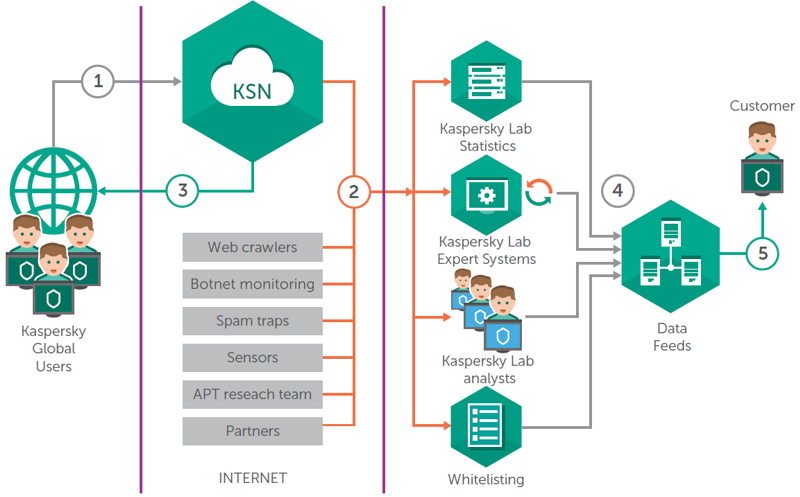

Kaspersky Botnet C&C Data Feedsのデータは、Kaspersky Security Networkや自社のWebクローラー、ボットネット監視サービス(ボットネットやボット、その標的とアクティビティを24時間365日体制で監視する独自の専用プラットフォーム)、スパムトラップ、調査チーム、パートナーなど、信頼性の高い、多様な情報源の組み合わせから収集されます。収集したデータは、統計基準やKaspersky Lab エキスパートシステム(サンドボックス、ヒューリスティックエンジン、マルチスキャナー、類似性ツール、行動プロファイリングなど)、アナリストによる検証、ホワイトリストによる照合など、複数の処理技術を使って慎重な精査、分析がリアルタイムに行われます。

Kaspersky Botnet C&C Data Feedsのデータは、現実の世界からリアルタイムで集められ、十分に吟味された脅威の兆候を示すデータです。

機能

- 誤検知だらけのデータフィードには価値がないため、フィードの配信前にさまざまな検証とフィルタリング処理を実施して、100%精査済みデータ配信を実現。

- インテリジェンスデータは、Kaspersky Security Network(世界中の1億を超えるユーザーで構成される分散ネットワーク)から継続的に収集され、リアルタイムで更新。

- フィードは世界中のボットネットに関する調査結果に基づいて継続的に更新。

- 数十万ものマスクによりボットネットC&Cおよび関連するWebリソースを検知。

- 膨大な適用範囲(一日あたり数万単位のボットネットおよびボットを追跡)。

- FTP、HTTPS、アドホックな配信メカニズムを介したシンプルかつ軽量な配信フォーマット(JSON、CSV、OpenIoC、STIX)により、セキュリティソリューションへのフィードの組み込みを手軽に実現。

利点

- ボットからの窃取データの送信先Webリソース(ボットネットの所有者がコントロールするドロップゾーン)を検知して、オンラインユーザーの保護を強化(個人情報/データ流出の回避やコンピューターリソースの乗っ取りからの保護)するほか、組織のブランドレピュテーションを向上(ビジネスクリティカルな機密データを情報漏えいから保護)。

- ボットへ命令と制御の指示を送るWebリソースを検知して、ボットネットからのサイバー攻撃を先回りしてリアルタイムに阻止。

- インターネット上のC&Cノードとの不正なトラフィックをブロックし、組織/ネットワーク内の不正アクセスされたマシンに関する情報を収集。

- ネットワークトラフィックで送信元、送信先のアドレス/URLをフィルタリングして適切なリスク回避策を実施。

- インテリジェンスを利用して世界規模のボットネットに対応。脅威分析のための複雑な施設に投資することなく、ボットネットでの不正なアクティビティについてのグローバル規模でリアルタイムな視界を得る。

- ボットネットのC&CがホストされているISP/MSSPに対して不正アクセスを報告し、当該プロバイダーに問題のリソースを排除させたり、ボットネットの機能を無力化または完全にブロックさせることが可能。

使用事例

- 絶えず更新される侵入の痕跡(IOC)情報と実用的なコンテキスト情報により、ファイアウォール、IPS/IDS、セキュリティプロキシ、安全なDNSソリューションなどのネットワーク保護ソリューションを強化し、セキュリティ対策を先回りして強化し、データ流出を回避する。

- ネットワークの周辺機器(ルーター、ゲートウェイ、UTMアプライアンスなど)に対応するアンチマルウェア保護を開発または強化し、ネットワークトラフィック分析により不正なオブジェクトを検知する。

- セキュリティ境界内に不正な目的で使用されている感染マシンやノードがないかチェックすることで、活動状態にある感染を特定する。

- IDの窃取やブランドの悪用に使われやすい機密情報の漏えいや持出しを回避する。

- 特定の顧客を攻撃するコマンドを送り込むアクティブなC&Cを停止させ、その顧客に対して新しい攻撃やリスクレベル、将来同様の攻撃を回避するための対策等を知らせる。

ボットネットの攻撃が今後減ってゆくと示唆するものは何もありません。顧客やビジネスが犯罪の標的や悪用の対象とならないよう、ボットネットに関する脅威インテリジェンスをぜひご活用ください。Kaspersky Botnet C&C Data Feedsを使うことで、セキュリティ環境を便利かつ高い費用対効果で継続的に更新、強化できます。お使いのセキュリティソリューションに直接フィードを取り込み、サイバー犯罪組織の直接の目的、能力、標的に関する最高レベルのインテリジェンスでサイバー攻撃に備えてください。

お問い合わせ

さらに詳しい情報をご希望の場合は、こちらのお問い合わせフォームにご入力のうえ、Kaspersky Anti-Botnet Feedsに関する詳細情報希望と明記してください。担当者より追ってご連絡いたします。