今回、新たな感染手法としてゼロデイ脆弱性を悪用するドライブバイダウンロードや、水飲み場型攻撃を利用していることを確認しました。また、マルウェアをカスタマイズし、特定の標的の環境でのみ動作する新しい仕組みを取り入れていることもわかりました。ブルーターマイトの攻撃は現在も続いており、感染組織の数も業種も拡大しています。

~ 新たな感染手法を取り入れ、感染組織の数と業種が拡大 ~

情報セキュリティソリューションを提供する株式会社カスペルスキー(本社:東京都千代田区、代表取締役社長:川合林太郎、以下カスペルスキー)の調査分析チーム(GReAT)※は、日本を狙った標的型攻撃(APT)「Blue Termite:ブルーターマイト」の新たな動きを観測しました。

今回カスペルスキーが観測した変化の一点目は感染の手法で、これまでの標的型攻撃メールに加えて、新たにドライブバイダウンロードの利用を確認しました。二点目は、攻撃に用いられるマルウェアの変化で、より標的型に特化したカスタマイズが施されていることがわかりました。三点目は、感染被害が数の上でも範囲においても拡大している点です。

このような状況からカスペルスキーでは、ブルーターマイトの攻撃は進行中であり、さらなる情報漏洩を含む被害拡大の懸念があるとみています。十分な対策が取られていたと思われる国の機関や大企業でも侵入と漏洩の被害にあっている現状から、総合的な対策を根本的に見直すと同時に、インシデント情報の共有とその有効活用の仕組みが早急に求められています。

■ APT攻撃「ブルーターマイト」とは

日本国内の組織に標的を絞ったAPT攻撃で、感染は非常に多くの業種に広がっています。通常は国外に設置されている攻撃者の指令サーバーのほとんどが国内に設置されているのも特徴的で、これは日本の組織が海外からの通信を遮断したり、特定を困難にするための処置と考えられます。

■ 新たな感染手法とマルウェアの進化

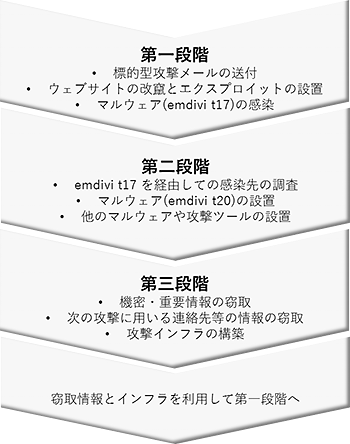

ブルーターマイトの主な感染手法は、これまで標的型攻撃メールでした。7月には、同月にHacking Team社から流出したAdobe Flash Playerのゼロデイ脆弱性を悪用し、クラウドホスティング会社をはじめ複数の改竄サイトにマルウェアを設置したドライブバイダウンロードの利用のほか、水飲み場型攻撃が取り入れられていることも確認しました。 カスペルスキーでは、攻撃を段階ごとに分析しており、それぞれの段階において目的を達成するために用いられるマルウェアやツール類が異なることを確認しています。

<第一段階> ソーシャルエンジニアリングやそれまでに窃取した情報を元に標的を定め、メールやドライブバイダウンロードを駆使して「Emdivi t17」に感染させます。バックドアを仕掛け、感染先の端末を指令サーバーの配下におきます。

<第二段階> 「Emdivi t17」を経由して感染先の情報を調査・収集し、上位版である「Emdivi t20」に感染させます。次の段階で用いられるほかのマルウェアや攻撃ツールも設置され、組織内の別の端末に感染を広げるケースもあります。

<第三段階> 感染先の端末内で収集した機密情報や重要情報を窃取します。収集ならびに窃取した情報を元に、次の標的へと攻撃を拡大するとともに、ホスティング事業者などに侵入した場合は、新たな指令サーバーとしてのインフラの構築も行われます。

「Emdivi t17」は、[GET FILE]、[UPLOAD] などの最大9つのコマンドにしか対応しませんが、「Emdivi t20」は、[RUNAS](特定の権限で実行)や[ZIP](圧縮)ほか、最大40近くのコマンドに対応しています。「Emdivi t20」は、標的の環境にあわせてカスタマイズされていることを確認していますが、2015年7月以降は、特定の標的の環境でのみ動作する新しい仕組みを取り入れており、まさに標的型攻撃用のマルウェアであるといえます。

* 詳細な技術情報はこちらを参照してください。

■ 感染組織の拡大

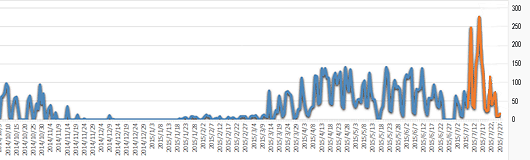

攻撃者の指令サーバーと感染したとみられる端末との通信数の推移をみると、2015年6月時点での固有のIPアドレス数は300を数え、1日当たり最大の通信数は約140でした。しかし、7月に入ると固有のIPアドレス数は3倍以上の1,000まで急増し、通信数は約280と倍増しました。

カスペルスキーでは、指令サーバーとの通信数が倍増した主な要因としては、前述の通り、新たにドライブバイダウンロードが感染手法として利用されたこと、およびマルウェアのカスタマイズが進み、感染した組織が被害に気づきにくくなっているためとみています。

また、すでに収集ならびに窃取した情報を元に次の標的へと攻撃を広げていることから、被害組織の業種が拡大しています。6月までは政府・行政機関、地方自治体、公益団体、大学、銀行、金融サービス、エネルギー、通信、重工、化学、自動車、電機、報道・メディア、情報サービス分野での感染を確認していましたが、7月から新たに医療、不動産、食品、半導体、ロボット、建設、保険、運輸が加わっています。

カスペルスキーは、ミッションである“Save the World from IT Threats.”の実現に向けて、今後もインターネット上の脅威に関する調査・研究を継続し、日本のセキュリティの一助となるべく情報発信と製品の機能強化を続けていきます。

なお、カスペルスキー製品では、ヒューリスティックをはじめとする多重防御の仕組みによって、「Emdivi t17」、「Emdivi t20」、および昨今のFlashの脆弱性をついた攻撃にも使われるエクスプロイトを、以下の検知名で検出・ブロックします。

Backdoor.Win32.Emdivi.* 、Backdoor.Win64.Agent.* 、Exploit.SWF.Agent.* 、HEUR:Backdoor.Win32.Generic 、HEUR:Exploit.SWF.Agent.gen 、HEUR:Trojan.Win32.Generic 、Trojan-Downloader.Win32.Agent.* 、Trojan-Dropper.Win32.Agent.*

■ 参考情報

- カスペルスキーのブログ「カスペルスキー Daily」に詳細情報を掲載しています。

- 全体像、および基本の対応策についてはこちらを参照してください。

APT攻撃「ブルーターマイト」、猛威をふるい続ける

https://blog.kaspersky.co.jp/blue-termite-apt-targeting-japan-summary/ - 詳細な技術情報はこちらを参照してください。

APT「ブルーターマイト」:新たな手口で感染拡大

https://blog.kaspersky.co.jp/blue-termite-apt-targeting-japan/

- 全体像、および基本の対応策についてはこちらを参照してください。

- APT対策を具体的に説明したホワイトペーパーを用意しています。

- 「APT 今そこにある脅威 ~先進的なサイバー攻撃に対する効果的な対策のために~」

※ Global Research and Analysis Team(グレート)

GReATはKaspersky LabのR&Dで研究開発に携わる中枢部門として、脅威に関する情報収集、調査研究およびその成果発表などの活動を通じ、社内および業界をリードしています。また、マルウェアによるインシデント発生時の対応措置を担当しています。