企業や組織が2021年に直面するサイバーの脅威について議論するとき、必ず話題になるのがランサムウェアです。標的型ランサムウェアの犯罪グループによる攻撃活動は、単一の組織によるものに見えますが、実際にはさまざまな役割を担う多数のアクターで構成されています。ランサムウェアのエコシステムがどのように機能しているのか、どのような対策を取るべきかを説明します。

[本リリースは、2021年5月12日にKasperskyが発表したプレスリリースに基づき作成したものです]

企業や組織が2021年に直面するサイバーの脅威について議論するとき、必ず話題になるのがランサムウェアです。有名なランサムウェアの攻撃者グループはこれまでになく大胆に攻撃を続け、被害を受けた企業のニュースは常にトップニュースとして扱われます。しかし、このような攻撃者グループは、注目を集めることで実際のランサムウェアのエコシステムの複雑さを隠しています。Kasperskyの調査分析チームが明らかにした最新の調査結果「2021年のランサムウェア世界:誰が、なぜ、どのように」では、ランサムウェアのエコシステムがどのように機能しているのか、また、どのような対策を取るべきかを説明しています。また、ダークネットフォーラムを掘り下げ、サイバー犯罪者グループ「REvil」と「Babuk」についても明らかにしています。

標的型ランサムウェアの犯罪グループによる攻撃活動は、単一の組織によるものに見えますが、実際にはさまざまな役割を担う多数のアクターで構成されています。ランサムウェアの開発者、マルウェアに感染したコンピューターを管理するボットマスター、VPNアプライアンスやメールゲートウェイなどインターネットに接続しているソフトウェアのワンデイ(1-day)脆弱(ぜいじゃく)性を探索し、脆弱性の公開と同時に攻撃をおこない認証情報を窃取するアカウントセラー、ランサムウェアグループのオペレーターなど、それぞれ異なる役割を持つアクターが関与し、ダークウェブ市場を通じて、互いにサービスを提供し合っています。

このようなアクターたちは、ダークネットの専門フォーラム内のサービスやパートナーシップ提供の広告を通じて出会います。企業を標的に活動する「REvil」に代表される有名な攻撃活動グループは、アフィリエイトプログラムを利用して定期的にオファーや情報の広告を掲載しています。同プログラムでは、ランサムウェアグループのオペレーターとアフィリエイトが提携することが前提で、ランサムウェアオペレーターが利益の20~40%を、60~80%をアフィリエイトが得るようになっています。

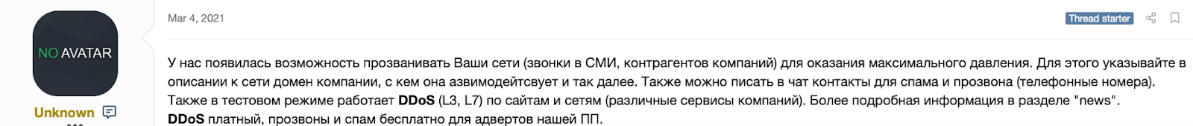

|

| 例1:ダークネット専門フォーラム内の「REvil」による新機能発表。報道機関や標的のパートナー企業に音声通話で身代金を支払うように圧力をかける。 |

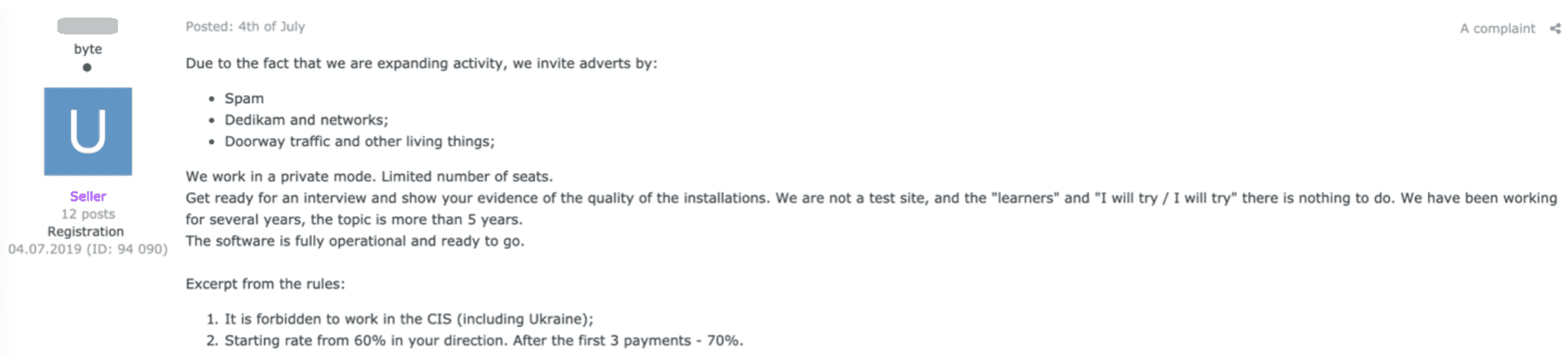

|

| 例2:パートナープログラムの支払い条件を記載したオファー |

パートナーの選定は、ランサムウェアオペレーターによって設定された地理的な制限や政治的な見解なども含まれる基本原則に沿って厳密に行われます。その一方で、ランサムウェアの標的は、その場の都合で選ばれる傾向があります。

ランサムウェアに感染させるアクターと実際にランサムウェアを運用するアクターは、利益を得ることだけを目的とした別々のグループに属しているため、標的としては侵入しやすい企業や組織が狙われます。ボットマスターやアカウントセラーは、後日アクセス権限を固定価格やオークションで販売することもあり、最低価格は50米ドルのこともありました。

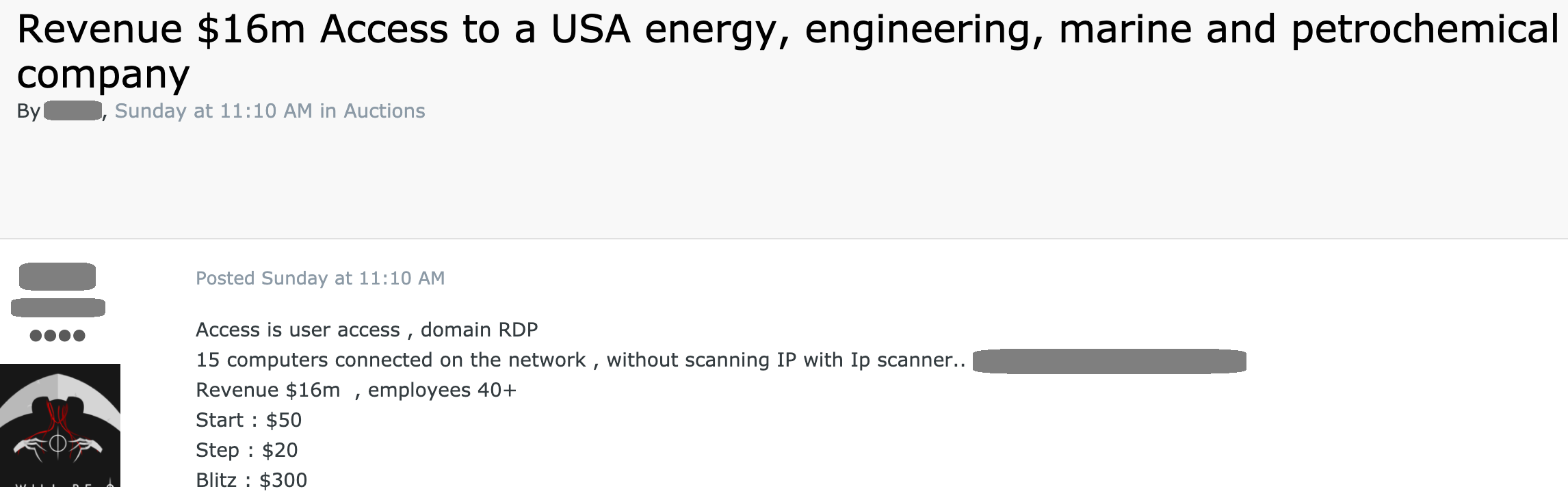

|

| 例3:ある企業のRDPアクセス権限の販売例 |

ランサムウェアのフォーラムには、さまざまな種類のオファーがあります。マルウェアのサンプルやランサムウェアのビルダーを300~4,000米ドルで販売しているランサムウェアオペレーターや、開発者から継続的なサポートを受けられるサービス(Ransomware-as-a-Service)として、1カ月当たり120米ドルから1年パッケージ1,900米ドルで販売している者もいます。

INTERPOLのサイバー犯罪担当ディレクター、クレイグ・ジョーンズ氏(Craig Jones)は次のように述べています。「この2年間で、サイバー犯罪者がランサムウェアによって大胆になったことを目の当たりにしました。企業や政府機関、規模などにかかわらず、あらゆる対象を攻撃する準備をしています。ランサムウェア業界は、さまざまな役割を持つ多くのアクターが関わる複雑な場所です。ランサムウェアに対抗するためには、その仕組みを理解し一丸となって取り組む必要があります。INTERPOLのGlobal Cybercrime Programmeは、パートナーと協力してランサムウェアの世界的な影響を軽減し、拡大する脅威の被害を防ぐことを目指しています」

Kasperskyのグローバル調査分析チーム セキュリティリサーチャー、ディミトリ・ガロフ(Dmitry Galov)は次のように述べています。「ランサムウェアのエコシステムは、利益を求める複雑で多数のアクターが存在する流動的なマーケットです。彼らは標的は特定せず、侵入できさえすればどのような企業規模でも狙います。このビジネスは当分は盛況でしょう。しかし、自社のセキュリティを確保するためにできることは多くあります。ソフトウェアの定期的な更新や分離した環境へのバックアップなど、基本的な対策でも役立ちます。私たちは、このレポートでランサムウェア攻撃がどのように計画されているかを明らかにし、これを基に皆さんが適切な対策を立てられるようになることを願っています」

■ ランサムウェアから企業を守るために、次のことを推奨します。

・脆弱性を悪用して攻撃者が社内ネットワークへ侵入するのを防ぐために、使用している全端末でソフトウェアを常に最新版にする。

・侵入後の横展開とデータ流出の検知に重点を置いたセキュリティ対策を立てる。特に、外部ネットワークへのトラフィックには注意する。改ざんできないよう、オフラインバックアップをとる。必要時にはすぐに、これらのコピーにアクセスできるようにしておく。

・すべてのエンドポイントでランサムウェア保護を有効化する。 Kaspersky Anti-Ransomware Tool for Businessは無料で、ランサムウェアなどさまざまな種類のマルウェアからPCやサーバーを保護するだけでなく、既存のセキュリティソリューションと共存が可能です。

・APT対策およびEDRソリューションを導入し、高度な脅威の発見や検知、調査、適切なタイミングでのインシデントの修復などの機能を利用する。SOCチームが、最新の脅威インテリジェンスにアクセスできるようにし、定期的に専門的なトレーニングによってスキルの向上を図る。 Kaspersky Expert Securityのフレームワークで提供しています。

■ 当ランサムウェアのエコシステムについての詳細は、Securelistブログ(英語)「Ransomware world in 2021: who, how and why」をご覧ください。日本語版は「2021年のランサムウェア世界:誰が、なぜ、どのように」をご覧ください。