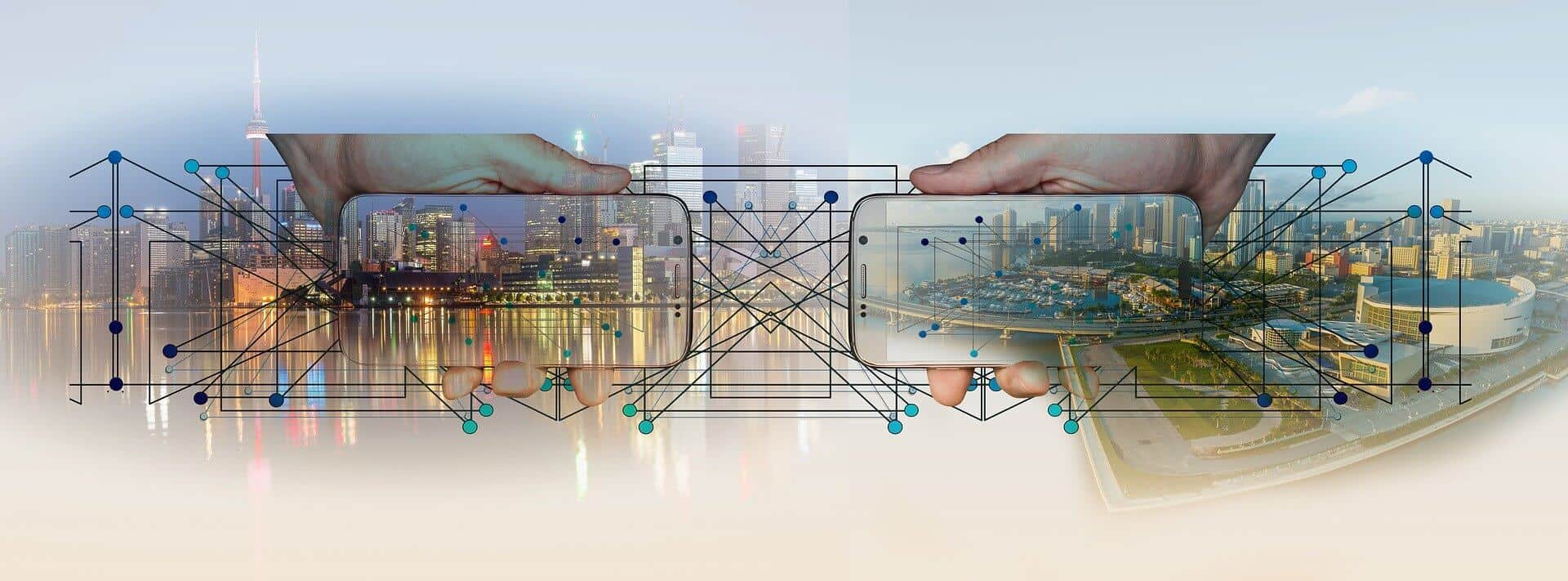

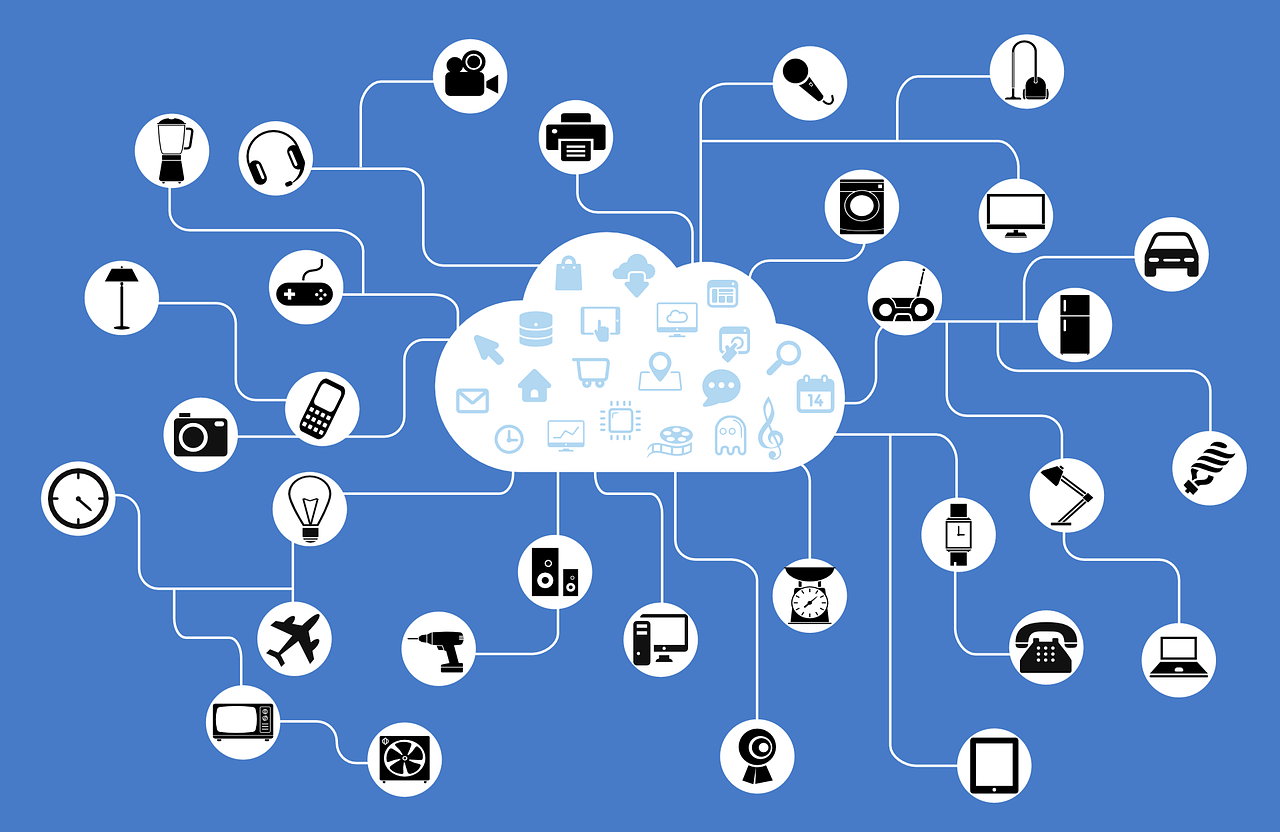

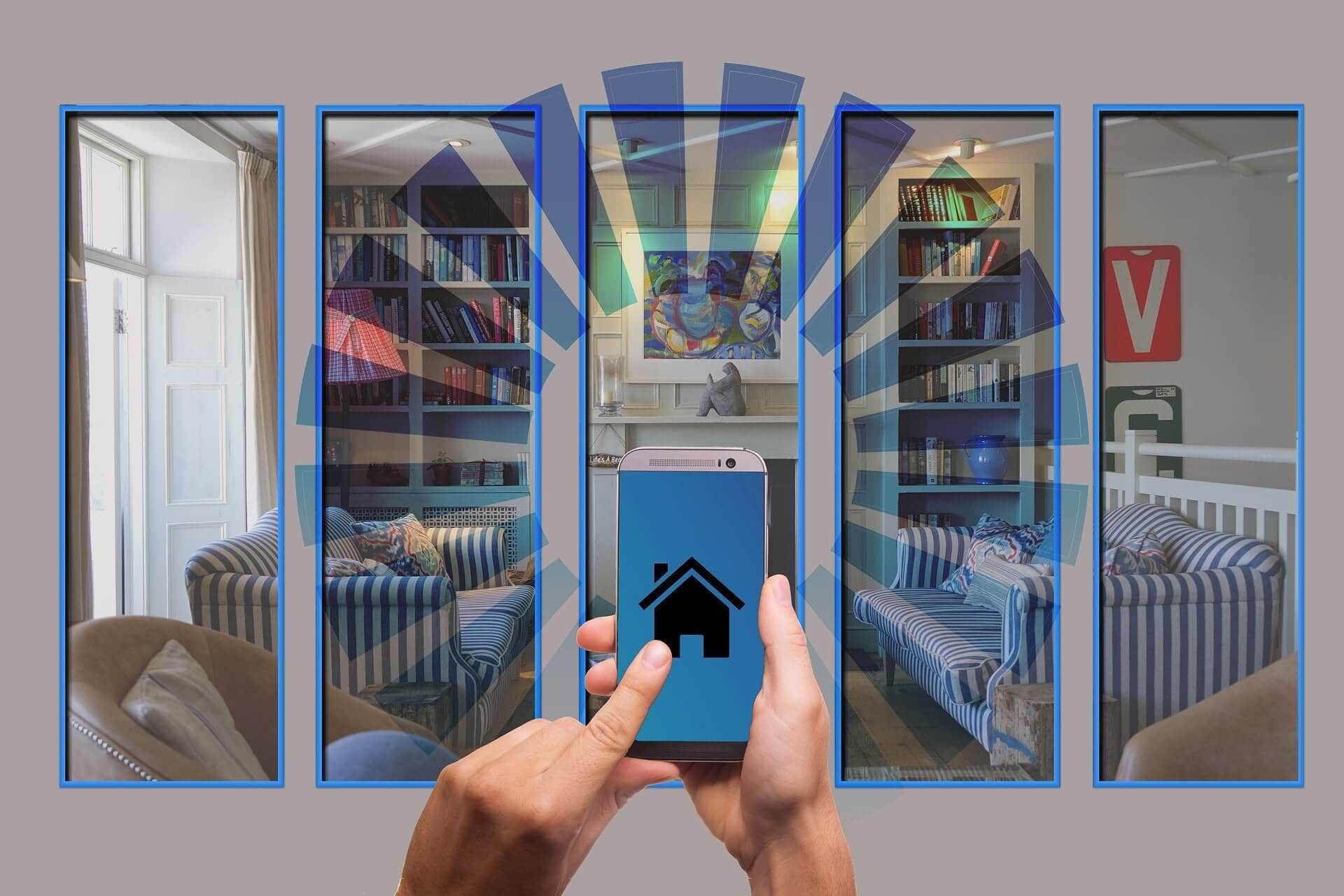

モノのインターネット(IoT)は私たちの住まいを非常に快適にしてくれます。インターネットにつながったスマートデバイスを使用すると、目覚めたときにはコーヒーが用意され、帰宅したときにはオーブンでは夕食が温まっています。スマートフォンで温度や空気の質をコントロールし、ドアに鍵を掛け、出かけているときに家を監視することさえできます。

ただしこれは、IoTが冷蔵庫、コーヒーマシン、暖房器具、車のすべてに個人情報を保存しているということでもあります。実際、接続しているIoT機器はデータコレクターです。ですから、自分の生活のすべてを他の人に知ってほしいわけではないのなら、それぞれの機器を保護する必要があります。ネットワークを保護する必要がありますが、個々の機器がそれぞれ安全であることを確認して、ネットワークに脆弱なリンクがないようにする必要もあります。

今日、世の中には70億を超えるIoT機器が出回っており、それだけサイバー犯罪者にとって魅力的な標的が存在していることを示しています。住まいがインターネットにつながっているなら、保護する必要があり、この記事でその方法をご紹介します。

IoTスマートホームに潜む危険性

IoT機器のセキュリティ基準を規定している世界的企業はまだありません。IoT機器に適用されている規制は比較的少なく、当局は住まいの冷蔵庫が電気的に安全でエネルギー効率がよいかどうかは懸念していますが、プライバシーの保護をうまく実行できているかを心配するところまでは手が行き届いていません。

モノのインターネットがあまりにも急成長しているため、できるだけ多くの製品を市場に投入してその成長を利用するために、メーカーに大きな圧力がかかっています。中にはIoTのセキュリティ問題に十分な注意を払われずに、世に出される機器もあります。機器が新製品に座を奪われると、メーカーはセキュリティパッチで製品をサポートすることにあまり気を配らなくなります。これが、定期的に更新してセキュリティの脆弱性を修正し、動作を向上させてくれるものと思われているコンピュータハードウェアやソフトウェアとの著しい相違です。

しかし、ハッカーは常に精力的で、新しい脅威は次々と出現しますので、5年前の防犯カメラや、さらに言えば6か月前のスマートテレビに、よく知られた脆弱性があるかもしれません。つまり、かなり経験の浅いハッカーでも、インターネットにセキュリティ上の弱点を見つけて、そこからネットワークに侵入できるということです。

ハッカーがウェブカメラ、ノートパソコンのカメラ、ベビーモニターを制御した、さまざまな事件がすでに発生しています。しかし、サイバー犯罪者には次のようなこともできます。

- 暖房や照明システムにアクセスして、家が留守であることを突き止めます。

- 音声コマンドを使ってユーザーがAmazon Echoなどの情報端末と共有した情報を利用して、パスワードや銀行口座も入手します。

- IoT機器からネットワークに侵入してランサムウェア攻撃を開始し、身代金を払わないとIoTスマートホームを使えないようにします。

- 機器をボットとして使い、DDOS攻撃、クリック詐欺、パスワードクラックに処理能力を提供したり、スパムの送信や暗号通貨のマイニングを行ったりしたりします。

ボットネットの規模は計り知れません。Miraiボットネットは、遡ること2016年にIoT機器をハッキングし、10万台のハイジャックされたIoT機器群を作ることに成功しました。機器それぞれの処理能力が低くても、10万台をまとめれば、相当のリソースを扱うことができます。

Miraiは古典的な脆弱性を利用しました。所有者が機器のデフォルトのユーザー名とパスワードをそのままにしていたため、乗っ取るのは簡単でした。次に、ドメイン登録サービスプロバイダのDynをダウンさせるDDOS攻撃を開始しました。

Miraiの制作者は逮捕され、投獄されました。しかしMiraiは変異し続け、いまだに脅威であり続けています。

IoTネットワークと機器の保護

まず、玄関の鍵を掛けましょう。つまり、ルーターの安全を確保しましょう。もしハッカーがルーターを制御したら、ネットワークを制御することができ、つまりはドアロックからコンピュータまで、家の中のあらゆる機器を制御できるようになります。

- ルーターの名前とパスワードを変更しましょう。デフォルト設定を使わないでください。ルーターには、メーカーまたは使用しているネットワークにちなんでユーザー名が付けられることがよくあります。これは、ハッカーが侵入するための重要な手掛かりになります。自分の名前やアドレスを使用しないのもお勧めです。やはり、誰かがネットワークに侵入するための便利な手掛かりになります。

- 強力なパスワードを使用しましょう。文字、特殊文字、記号をランダムに組み合わせたパスワードです。

- ノートパソコンやスマートフォンからIoTネットワークにアクセスするときに、パブリックWi-Fiを使用しないようにしましょう。多くのカフェやホテルで提供されているこのタイプのWi-Fiネットワークは、不法侵入を比較的簡単にします。カスペルスキーのVPNセキュアコネクション.などの仮想プライベートネットワーク(VPN)を使用しましょう。VPNは暗号化されたプライベートゲートウェイをインターネットに提供して、盗聴者に通信を傍受されないようにします。

- ゲストネットワークの使用を開始する自宅でWi-Fiを使いたい訪問者用のゲストネットワークの使用は非常にお勧めです。これだとメインネットワークやメールその他のアカウントへのアクセスは許可されません。IoT機器にゲストネットワークを使用することもできます。そうすれば、ハッカーが機器のどれかに侵入しても、ゲストネットワーク内で身動きが取れず、メインインターネットへのアクセスは制御できません。

- Wi-Fiアクセスに、WPAなどの強力な暗号化方式を使用しましょう。

- IoTネットワークに対する最大の制御を守るために細心の注意を払いましょう。生体認証、パスカード、ドングルなどを使用する2要素認証を利用して、必要な身分証明をハッカーが両方ともできないようにすることは悪くない考えです。

ネットワークとアクセス方法の安全を確保できたら、個々のIoT機器の保護に力を注ぐ必要があります。やはり、デフォルトのユーザー名とパスワードの変更が一番に実行すべき最良の手段です。機器にこれをしないと、防御の明らかな欠陥となります。別の機器を買うしかありません。実際、スマートホーム機器を購入する際には、購入を決めるときに、機能を調べるだけでなくIoT機器のセキュリティ問題を考慮するべきです。

また、IoT機器にはそれぞれ異なるパスワードを付ける必要があります。ハッカーは通常、1つの機器からネットワークに侵入して、別の機器への制御を広げようとします。IoT冷蔵庫やコーヒーマシンのすべてに暖房器具やドアロックと違う名前が付いていたら、ハッカーがIoTネットワークにフットプリントを広げることがほぼ不可能になります。

次に、デフォルトのセキュリティとプライバシーの設定を確認しましょう。機器にしてほしくないことや記録してほしくないことがあるなら、それを無効にできる可能性があります。たとえば、機器に音声制御を使用する予定がない場合は、その機器のマイクをオフにすることもできます。そうすれば会話を誰にも傍受されなくなります。

必要のない機能を無効にすると、リモートアクセスまたは音声制御を開いたままにしておくことによるセキュリティリスクが軽減されます。機器によっては接続する意味がないと判断することもできます。インターネット接続に目に見えるメリットがないなら、オフにすればよいでしょう。

オフにすべき機能が他にもあります。それはユニバーサルプラグアンドプレイ(UPnP)です。これは、デバイスがお互いを自動的に検出できるようにすることを目的としています。プリンタや外付けドライブなどの周辺機器を自動的にインストールできるPCのプラグアンドプレイに少し似ています。しかし、機器はどれもあちこち移動させることが恐らくないので、UPnPが役に立つことはまずありません。一方でこれは重大なセキュリティリスクです。ハッカーがネットワーク外部から機器を見つけ出すのに、プロトコルの脆弱性を利用できるからです。

機器を良好に保つ

スマートホームは時間と労力の節約になります。しかし、IoT機器のセキュリティ対策の一環として、機器を良好に保つための時間を割くべきです。

すべての機器のファームウェアを最新の状態に保つ必要があります。機器をインストールするときに、メーカーのWebページをブックマークに追加して、機器のファームウェアやソフトウェアの更新情報を簡単に確認できるようにしておくことをお勧めします。運がよければ、メール通知や自動更新がある場合もあります。そうでない場合は、ご自分で探す必要があります。

接続しているものに気を付ける - スマートスピーカーの危険性

一部のIoT機器は、制御ネットワークにしか接続できないように厳しく制限されています。それよりかなりスマートな機器もあります。そして、スマートであればあるほど、危険性も大きくなります。

ですから、接続するものには気を付けてください。スマートスピーカーは特にセキュリティリスクになります。たとえば、防犯カメラやロックが音声アシスタントと接続している場合、侵入者はただ「Okay Google、ドアを開けて」と叫ぶだけで、家に侵入できるかもしれません。あり得ないことに思えるかもしれませんが、事実、バーガーキングが意図的にGoogle Homeスピーカーをアクティブにして、ワッパーバーガーについて所有者に伝えるよう促した広告を実行しました。Googleはとうとうこの広告をブロックしました。

煩わしくはありますが、バーガーキングのエクスプロイトは無害です。とはいえ、現実の脆弱性、そして犯罪目的で使用される可能性がある脆弱性を印象付けました。

また、質問が行われた後もスピーカーが聞き取りを続け、会話を録音して盗聴者に送るハッキングも発見されました。ですから、セキュリティシステムを、音声アシスタントがアクセスできない別のネットワークで保持することをお勧めします。また、音声アシスタントから十分離れた場所で銀行口座へのアクセスを維持することも必要かもしれません。

スマートスピーカーその他の機器が、ユーザー本人とその個人行動に関するデータを保存するということを忘れないでください。このデータが保存される場所とデータの使用目的を把握しておくことは価値があります(サービスにはプライバシーに関する声明が付属しているはずです)。保存されたくないデータの削除方法を知っておくことも大切です。

AmazonとGoogleの場合、データは簡単に削除できます。Amazonの場合は、Alexaアプリを使用して[設定]に移動し、[履歴]を見てファイルの内容を確認します。個別にリクエストを除去することもできますし、すべて削除することもできます。Googleアシスタントの録音は、Googleアカウントで調べて削除できます。定期的に除去を実行することをお勧めします。

スマートテレビも、視聴した番組に関するデータを大量に保存しています。2017年、テレビメーカーのVizioはテレビ所有者の視聴傾向を追跡し、その情報を広告主に販売したため、米連邦取引委員会(FTC)に罰金を科されました。スマートテレビをハッキングするのも非常に簡単です。ですから、ViZioがこのような情報を収集していたなら、ハッカーにもデータを入手できる可能性があります。今やテレビとインターネットのネットワークが交差するようになったため、スマートテレビも他のアカウントのデータプライバシーを脅かす可能性が出てきました。取扱説明書をよく読むようにしましょう。追跡をオフにできるかもしれません。また、テレビを独自のネットワークに分離したほうがよいかどうかも検討すべきでしょう。

関連記事