ランサムウェア(身代金要求型ウイルス)への対策は万全ですか?

ランサムウェアはマルウェア(悪意のあるソフトウェア)の一種で、暗号化やシステムをロックするなどの手段を用いて、ユーザーが自らのデータにアクセスできないようにし、身代金を要求するものです。

この記事では、ランサムウェアによる攻撃への効果的な対策方法を解説するとともに、コンピューターや大切なデータをランサムウェアから保護するためのアドバイスを紹介します。

ランサムウェアによる攻撃への対策方法

まずは、ランサムウェアによる被害を防ぐ上で心掛けるポイントについて説明します。

不審なリンクをクリックしない

スパムメールに記載されたリンクや、信頼できないサイトに含まれるリンクは、決してクリックしてはいけません。リンクをクリックしたと同時にダウンロードが始まり、ランサムウェアなどのマルウェアに感染する可能性があります。これはマルウェアを拡散したいサイバー犯罪者が好んで使用する手口のひとつです。

コンピューターがランサムウェアに感染すると、データの暗号化や、オペレーティングシステムのロックが起こってデータにアクセスできなくなります。サイバー犯罪者はこれらのデータを「人質」にして身代金を要求します。

注意したいのは、ここで身代金の支払いに応じてしまうと、サイバー犯罪者の思うつぼだということです。ランサムウェアに感染したら、たとえ身代金を支払ったとしてもデータを取り戻せる保証はありません。

信頼できない送信元からのメール添付ファイルを開かない

サイバー犯罪者がよく使用するランサムウェアの感染経路として、メールの添付ファイルが挙げられます。私たちにできることは、信頼できない送信元からのメールの添付ファイルを開かないことです。送信元を確認して、そのメールアドレスが正しいかをチェックする必要があります。

また、添付ファイルを開く前に、その添付ファイルが本当に必要で送られてきたものかも確認しましょう。不審な点を感じる場合は、メールを送ってきた本人に、添付ファイル付きのメールを送った覚えがあるかを確認することをおすすめします。

また、マクロの有効化を求める添付ファイルは絶対に開いてはいけません。添付ファイルがランサムウェアなどのマルウェアに感染していた場合、悪意のあるマクロが実行され、コンピューターの制御権をマルウェアに奪われてしまう可能性があります。

信頼できないWebサイトからファイルをダウンロードしない

ランサムウェアをダウンロードしてしまうリスクを減らすため、よく知らないWebサイトからソフトウェアファイルやメディアファイルをダウンロードしないようにしましょう。

ファイルのダウンロードは、信頼できるサイトからのみ行うことが大切です。信頼できるサイトかどうかを判断する上で、ブラウザーのアドレスバーに表示される内容がひとつの参考となります。サイトのURLが「http」でなく「https」で始まっていることや、サイトが安全なサイトであることを示す盾や鍵のマークが表示されていることを確認しましょう。

モバイル端末でアプリやファイルをダウンロードするときも、信頼できる公式のダウンロードサイトを使用することが大切です。たとえば、Android端末であれば「Google Playストア」を、iPhone端末では「App Store」からダウンロードしたアプリのみを利用しましょう。

個人情報を安易に提供しない

信頼できない相手から、電話やSMSメッセージまたはメールで、個人情報に関わる質問をされたら回答しないようにしましょう。

サイバー犯罪者は、ランサムウェアによる攻撃の前に、標的の個人情報を取得しようとします。これは、取得した個人情報をメール内に組み込むことで、フィッシングメールを正規のメールに見せかけることが目的です。

感染につながる添付ファイルやリンクをクリックさせようとするこうした罠に引っかからないように注意してください。

個人情報の提供を求める会社が現れたら、要求は一旦無視し、その会社が実在して実際にそうした情報提供を求めているかをまず確認しましょう。

メールサービスのスキャンとフィルタリング機能を活用する

GmailやYahoo!メールなどのメールサービスには、スキャンやフィルタリング機能があります。これらを利用することで、ランサムウェアの被害を防げる場合があります。

メールのスキャンとフィルタリング機能には、ランサムウェアなどのマルウェア感染につながる添付ファイルやリンクを含んだスパムメールをブロックしたり迷惑メールに振り分ける機能があり、受信ボックスにスパムメールが届く可能性を減らすことができます。

出所の分からないUSBメモリを使用しない

出所が分からないUSBメモリや外付けデバイスは、コンピューターに接続しないようにしてください。サイバー犯罪者がUSBメモリにランサムウェアを仕込んだ上で、人目に付く場所にわざと置いていった可能性があります。

OSやソフトウェアを最新バージョンにアップデートする

ソフトウェアとオペレーティングシステムを最新バージョンにアップデートすることは、マルウェア対策をする上で重要なポイントになります。

ソフトウェアやオペレーティングシステムに含まれている脆弱性を修正するセキュリティパッチやアップデートをすることで、脆弱性をサイバー犯罪者に悪用されずに済みます。

公衆Wi-Fiへの接続時はVPNを使用する

セキュリティが十分でない公衆Wi-Fiに接続すると、コンピューターがサイバー犯罪者によって攻撃されるリスクが高まります。

ランサムウェアなどのマルウェアへの感染を防ぐため、公衆Wi-Fiを使用しないようにするか、どうしても使用する必要がある場合は、通信を暗号化するVPNサービスを使用することをおすすめします。

総合セキュリティ対策ソフトを使用する

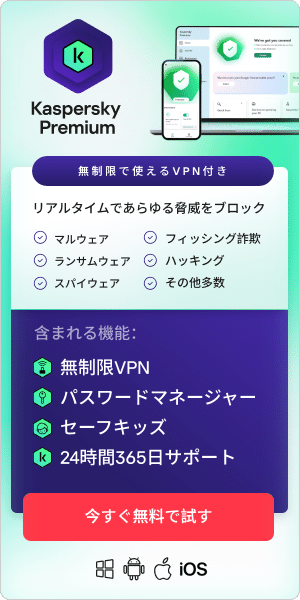

カスペルスキー セキュリティのような総合セキュリティ対策ソフトを使用して、大切なコンピューターとデータを保護するようにしましょう。サイバー犯罪の巧妙な手口に対応して、セキュリティ対策製品のランサムウェア対策機能も強化されています。

総合セキュリティ対策ソフトを使用しているコンピューターで、ファイルのダウンロードやストリーミング中にランサムウェアなどの感染につながるファイルが検知された場合、ファイルのダウンロードが自動的にブロックされるため、ランサムウェアへの感染を未然に防ぐことができます。

セキュリティ対策製品のアップデートを適用する

セキュリティ対策製品の保護機能を最大限に活用するため、アップデートを常に行い、製品を最新の状態に保つようにしましょう。アップデートには最新のセキュリティパッチが含まれており、ランサムウェア対策機能も強化することができます。

データのバックアップを保存する

たとえコンピューターがランサムウェアに感染しても、外部にバックアップを保存しておけばデータを復元することができます。

外付けのハードディスクをバックアップに使用する場合は、すべてのデータのバックアップ保存が完了したら、外付けハードディスクをコンピューターから取り外しておきましょう。コンピューターに外付けハードディスクを接続したまま使用すると、外付けデバイスのデータまでランサムウェアの被害に遭ってしまうことがあります。

また、クラウドストレージをバックアップに使用することもできます。万が一ランサムウェアに感染してファイルを暗号化されてしまっても、暗号化される前の状態のファイルを復元することができるため、復旧がスムーズです。

ランサムウェアに感染したときの対処方法

実際にランサムウェアに感染した場合、その後の対処で被害の大きさが変わってきます。被害を最小限に抑えられるよう、おすすめの対処方法を手順ごとにご紹介します。

感染したコンピューターを隔離する

ランサムウェアへの感染を確認したら、ただちにコンピューターを社内ネットワークやインターネットから切断してください。感染したコンピューターをネットワークから遮断することは、他のコンピューターへの被害の拡散を防ぐ上で重要な初動対応となります。

身代金の要求に屈しない

サイバー犯罪者による身代金支払いの要求には応じないようにしてください。誘拐事件などと同じく、サイバー犯罪者とやり取りを行うことも避けた方が賢明です。ランサムウェアに感染したら、たとえ身代金を支払ったとしてもデータを取り戻せる保証はありません。

また、身代金の獲得に成功したサイバー犯罪者は、味をしめて次の攻撃も計画するでしょう。身代金を支払う被害者が多いほど、ランサムウェア攻撃はサイバー犯罪者にとって「おいしいビジネス」となり、攻撃件数が増えていきます。

ランサムウェアを駆除する手順

上記の対処が完了したら、次の4つのステップを実行し、ランサムウェアを駆除しましょう。

ステップ1:コンピューターをインターネットから切り離す

他の端末への感染を防ぐため、ランサムウェアに感染したコンピューターをインターネットから切り離しましょう。

ステップ2:セキュリティ対策ソフトでスキャンを実行する

インストール済みのセキュリティ対策製品を使用してスキャンを実行します。これにより端末上の脅威を特定し、リスクの高いファイルが見つかった場合はこれらのファイルを削除、または隔離することができます。

ステップ3:ランサムウェア用の復号ツールを使用する

暗号化型のランサムウェアに感染した場合、データへのアクセスを取り戻すには、ランサムウェアによる暗号化の復号ツールを使用してファイルとデータの復号を試みる必要があります。

カスペルスキー セキュリティでは、最新のランサムウェアの調査を常に行っており、新種のランサムウェアに対応した復号ツールの開発・提供も継続して行っています。

ステップ4:バックアップからファイルを復元する

外付けデバイスやクラウドストレージ上に、ランサムウェア感染前に保存したクリーンなデータのバックアップがあれば、コンピューター上のファイルを復元し、ランサムウェアに感染する前の状態に戻すことができます。

バックアップを保存していない場合ランサムウェアの駆除とファイルの復元は非常に難しくなるため、定期的にデータのバックアップを作成することを強くおすすめします。

定期的なバックアップの作成を忘れてしまう場合は、自動的にクラウドへのバックアップ作成を行うサービスを利用したり、カレンダーアプリでバックアップ作業日に通知が届くように設定するとよいでしょう。

近年猛威を振るったランサムウェア

ここでは、近年猛威を振るった3つのランサムウェアの情報を簡単にまとめています。ランサムウェアの実際の拡散経路や被害状況を知ることで、ランサムウェア対策の重要性をあらためて確認しましょう。

Wolverine Breach

このランサムウェア攻撃は、医療分野でのサービスを提供するWolverine Solutions Group社を標的として2018年9月に実行されました。

多数のファイルが暗号化されたことで同社の従業員はデータファイルにアクセスできなくなりましたが、幸いなことに、デジタルフォレンジック(コンピューターに残された記録の調査や削除前のデータの復元を行うこと)の専門家の働きにより、同社は10月3日にデータファイルの復号と復元を成功させることができました。

一方で、この攻撃により、同社が管理していた患者情報の多くが不正にアクセスされ、外部に流出したおそれがあることも判明しました。患者の氏名、住所、病歴や治療歴などの個人情報が、ランサムウェア攻撃を実行したサイバー犯罪者の手に渡った可能性があるとされています。

Ryuk

「Ryuk」は、2018年8月に攻撃が確認されたランサムウェアです。他のランサムウェアにはあまり見られない特徴として、ハードディスクだけでなくネットワークドライブを暗号化できる点と、Windowsのシステムの復元オプションが利用できなくなる点があります。

「Ryuk」に感染してしまった場合、ネットワークドライブ以外の外付けデバイスにバックアップを保存していない限り、ユーザーはデータを復元できません。

GandCrab

「GandCrab」による最初の攻撃は2018年1月に確認されましたが、その後もさまざまな亜種が登場し、その拡散スピードの速さはインターネットの脅威となっています。

こうした状況を受け、司法当局とITセキュリティ企業が協力し「GandCrab」による攻撃を無力化する復号ツールが開発されました。

ランサムウェア対策に「カスペルスキー セキュリティ」を

データを人質にとる厄介なランサムウェア攻撃を防ぐには、ランサムウェア対策機能を備えたセキュリティ製品であるカスペルスキー セキュリティの利用をぜひご検討ください。

多層防御エンジンにより、ランサムウェアを含むマルウェアやウイルスなどの一般的な脅威に加え、スパイアプリやCryptoLockerなどの複雑な脅威もブロックします。巧妙化する脅威からデバイスとデータを保護するために、ぜひ導入をご検討ください。

また、公衆Wi-Fiを利用する際は、カスペルスキー VPN セキュアコネクションをあわせて利用することをおすすめします。仮想プライベートネットワークにより、Wi-Fi利用時の通信を暗号化し、IDやパスワードなど個人情報を盗み取られないよう保護できます。