APT(Advanced Persistent 脅威)とは、熟練した攻撃者がネットワークに侵入し、長期間潜伏する標的型攻撃です。

攻撃者は、人間の判断による様々な最新技術ツールを活用し、システムを調査して密かにアクセスを成功させることに長けている者が多くいます。

知っておくべきこと:

- APT は、ステルス性と人間のオペレーターを使用する長期的な標的型サイバー攻撃です。これらのグループは、すぐに損害を与えるよりも、ネットワーク内にとどまることに重点を置いています。

- 攻撃者は、フィッシング、ゼロデイ エクスプロイト、ソーシャル エンジニアリング、AI 支援の方法などの戦術を使用してアクセスを取得し、維持します。

- APT は組織に焦点を当てていますが、公開されたデータやセキュリティ上の問題があるデバイスを通じて個人も影響を受ける可能性があります。

- 大規模な侵害には、攻撃者が再利用または販売する個人情報が含まれることがよくあります。

- APT 攻撃は段階的に展開され、防御側が攻撃の一部をシャットダウンした場合、多くの現代のグループは現在、AI を使用してアクセスを再構築しています。

- ユーザーは、デバイスを更新し、適切なコンピューター セキュリティの習慣と行動ベースのセキュリティ ツールを使用することで、リスクを軽減できます。

- 最近の APT の事例では、サプライ チェーン攻撃と、より現実的なソーシャル エンジニアリングが強調されています。

サイバーセキュリティセキュリティにおいて APT とはどういう意味ですか?

APT (Advanced Persistent Threat)は、脅威アクターがシステムへのアクセスを取得し、長期間そこにとどまる標的型攻撃です。

高度」という言葉は、侵入するために使用されるツールとテクニックを指します。ゼロデイエクスプロイト、カスタムマルウェア、AI支援の方法はすべて、詐欺師が使用する方法の例です。永続的とは、攻撃者が一度侵入すると立ち去らないことを意味します。彼らはシステムを監視し続け、防御側がシャットアウトした場合はアクセスを再構築します。彼らは必要に応じてアプローチを調整し、進化させます。

最新の APT は完全に自動化されていません。人間のオペレーターが攻撃を誘導し、防御に反応して、よりターゲットを絞ったアプローチを提供します。AI は、攻撃者がより速く移動し、少ない労力でプレゼンスを維持できるようにすることで、ますます重要な役割を果たしています。また、攻撃者が身元を隠して検知を回避するのにも役立ちます。

サイバーセキュリティにおける APT の従来の説明では、5つの段階が挙げられていることがよくありますが、これらのステップは進化し続けています。新しい攻撃では、自動化を通じて AI 主導の永続性が加わり、柔軟なコマンドアンドコントロールの方法により、操作の一部が検出されても攻撃者がその場に留まることができる場合もあります。

人的要因が重要な理由

ほとんどの APT 攻撃は、誰かが騙されるところから始まります。ソーシャルエンジニアリングは攻撃者に機会を与えるため、アクセスを取得するための最も信頼できる方法の1つであり続けています。

攻撃者が1 人のユーザーにリンクをクリックたり、小さな情報を開示させたりすれば、高技術的防御であっても突破される可能性があります。

現代の戦術はますます高度化し、それほど広範囲に及ぶことはありません。スピアフィッシングのメッセージは、現在、実際の企業情報や盗用したメールスレッドを使用しています。AI生成の文章は、それらを本物らしくプロフェッショナルなものに見せかけることができます。

ベイティングも進化しています。攻撃者は、偽のクラウドログインIDページや社内システムを模倣した緊急通知を使用する場合があります。これらの手法は、特にメッセージが同僚や信頼できるパートナーから送信されたように非常に説得力のあるように見える場合、ユーザーが罠に気付くことを困難にします。

多くのAPT侵入の初期段階は、人間の判断によって形作られています。一瞬の気の散りや巧妙に作成された詐欺メッセージによって、攻撃者はネットワークに侵入するために必要なアクセスを得る可能性があります。

APT攻撃はどのように機能するのでしょうか?

APT攻撃は、攻撃者がネットワークに侵入し、注意を引かずに活動するための一連の段階で展開されます。ほとんどの攻撃は、おなじみのパターンに従います。

第1段階:侵入する

アクセスが最初のステップです。サイバー犯罪者は通常、ネットワーク、感染ファイル、迷惑メール、またはアプリの脆弱性を介してエントリし、標的のネットワークにマルウェアを挿入します。現代の技術では、この段階は多くの場合自動化されています。攻撃者は自動化を進め、複数のエントリ口を同時にテストし、セキュリティツールが攻撃をブロックすると攻撃手法を調整します。

第2段階:足場を確立する

サイバー犯罪者は、検知されずにシステム内を移動するために、バックドアやトンネルのネットワークを作成できるマルウェアをシステム内に埋め込みます。このマルウェアは、コードの書き換えなどにより、ハッカーの形跡を隠してしまうことがよくあります。

現代の侵入口は、削除の試みにも耐えられるように設計されており、自動的に再設置されることもあります。防御側が介入すると、新しいアクセスパスに切り替えるものもあります。

第3段階:より深いレベルに侵入する

ひとたび侵入したら、ハッカーはパスワード解読などのテクニックを使って管理者権限へのアクセスを取得し、システムで制御できる領域を増やし、アクセスレベルを高めていきます。このプロセスは、権限をマッピングし、アクセスが制限または監視されている場合に迅速に適応する自動化ツールやスクリプトによっても実行できるようになりました。これにより、攻撃者の摘発が困難になります。

第4段階:横方向へ移動する

管理者権限でシステム内にさらに深く入り込んだハッカーは、システム内を自由に移動できます。ほかのサーバーや、ネットワーク内で保護されているほかの部分へのアクセスも試行できます。これは、より多くの詐欺師がシステムへの足掛かりと理解を得るために自動化しているもう1つの領域です。

第5段階:検索し、学習し、とどまる

システムに侵入すると、攻撃者はシステムの仕組みと低を詳細に理解します。これにより、狙っている情報をひそかに収集することができます。同時に、彼らはセキュリティ対策に適応し、高度な隠蔽手法を用いて可能な限り長くシステム内に留まります。

APT攻撃からの保護

高度な持続的脅威(APT)は、隠蔽され、時間の経過とともに適応するように構築されています。行動ベースおよびAI駆動型の保護機能を活用するセキュリティツールは、異常なアクティビティを早期に検知し、長期的なアクセスのリスクを軽減するのに役立ちます。

Kaspersky Enterpriseポートフォリオをご覧ください攻撃者はどのように侵入し、制御権を取得するのでしょうか?

APTグループは、多くの場合、単一の低を見つけ出し、それを徐々に悪用することから始めます。これは、会社システム、個人用デバイス(B2B) | 端末(B2C)、あるいは人々が日常的に利用するオンラインサービスの欠陥などです。

彼らの手口はますます巧妙になっています。ゼロデイエクスプロイトは、未修正のソフトウェアの欠陥を悪用し、ビジネスソフトウェアとコンシューマー向けアプリの両方に影響を与える可能性があります。ウォーターホール型攻撃は、特定のユーザーグループが定期的に訪れるウェブサイトを感染させます。ベイティングも進化しており、偽のクラウドログインIDページや、本物に見える緊急システムプロンプトなど、従業員と個人ユーザーの両方を騙すための仕掛けが頻繁に使用されています。

多くのAPT攻撃は、主要な標的自体から始まるわけではありません。攻撃者はまず、小規模なサービスプロバイダーや広く使用されているソフトウェアツールに侵入します。そこから、特に仕事用と個人用のアカウントやデバイスが接続されている場合に、それらのサービスに依存している組織と個人ユーザーの両方に攻撃を仕掛けることができます。

攻撃者は通常、バックドアやリモートシェルをインストールすることで足掛かりを築きます。これらのツールは、攻撃者がいつでもシステムに再接続し、アクセスを削除しようとする試みをブロックするのに役立ちます。その後、攻撃者は通常、システムの内部欠陥を悪用してアクセスを拡大しようとします。また、権限を昇格させて、より多くのシステムを制御下に置きます。

攻撃者はどのようにアクセスを移動、隠蔽し、長期にわたって維持するのか

強力なアクセス手段を手に入れると、攻撃者は隠れながら、接続されたシステム、アカウント、そして通信ツールを探索し始めます。これには、企業のサーバー、クラウドサービス、さらには業務用デバイスや共有アカウントを介して接続された自宅や個人のネットワークも含まれます。

彼らの目標は、環境がどのように機能し、いかにして気づかれずに被害を及ぼすかを理解することです。これにより、個人情報、接続されたユーザーアカウント、そして組織と個人の両方に紐づくその他の機密データにアクセスする時間が増えます。

攻撃者は痕跡をほとんど残さない手法を駆使します。ログを改ざんしたり、メモリ内で実行される高度なファイルレスマルウェアを使用したりします。通常のトラフィックに紛れ込むように設計された暗号化チャネルを介して通信をルーティングする攻撃者もいます。また、セキュリティツールが反応した際に動作を変更し、削除された場合はアクセスを再構築できるAI支援パーシスタンスも確認されています。

最善の防御策は、AIと機械学習も活用して対抗策を講じています。これらのツールは、オンラインアカウントやネットワーク内の異常な動作を探し出し、通常の使用状況と一致しないログインIDパターンやデータアクティビティを検出する可能性があります。これは、多くの高度な攻撃が明白なマルウェアに依存していないため重要です。彼らは紛れ込み、待機します。

個人のセキュリティの観点から見ると、これは現代の保護が、何か問題が発生してから単に反応するのではなく、早期にリスクを軽減することに重点を置いていることを意味します。セキュリティツールは小さな警告サインを検知し、攻撃者がさらに攻撃を進めたり接続を維持したりする前にアクセスを制限できます。

APT防御は進化し続けています

一部の防御策はまだ発展途上です。量子耐性暗号化は、今日の暗号化標準を破る可能性のある将来の攻撃手法から機密データを保護するために設計された、新しいアプローチです。ほとんどの消費者が自分で設定する必要はありませんが、サービスプロバイダーは長期的なデータ保護を強化するために、水面下でこれを使用することが増えています。

最近のインシデントは、APTの手法がいかに急速に進化しているか、そして脅威の定義がテクノロジーの進化とともに変化し続けていることを示しています。最近の攻撃では、不正なソフトウェアアップデートやディープフェイク音声がソーシャルエンジニアリングに利用されています。ネットワーク内の正規ツールを利用する新しい「環境寄生型」の手法に懸念を抱く人もいます。これらの事例は、これらのグループがいかに柔軟で忍耐強いかを浮き彫りにしています。

APT活動が停止したように見えても、脅威が消えていない可能性があります。攻撃者はしばしば、後で再び攻撃できるように、隠れたバックドアや二次的なインプラントを残します。APTのライフサイクル全体を理解することは、組織や個人がどのような脅威であるかを理解する上で役立ちます。

APTの攻撃者は誰でしょうか?

APT攻撃は通常、単独のハッカーではなく、大規模で十分なリソースを持つグループによって実行されます。

多くは国家レベルのプログラムに関連し、政府が情報収集や戦略的優位性の獲得を目的とした長期的なサイバー作戦に資金を提供している。

政府支援団体と犯罪ネットワークの境界を曖昧にするハイブリッドな行為者も存在する。また、APT スタイルの戦術 (その他多数) を使用してデータを盗んだり金銭をゆすったりする組織化されたサイバー犯罪者グループも存在します。

これらの攻撃者は、重要なサービスをサポートしたり、大量の機密データを保存したりする業界を狙うことが多いです。

APTキャンペーンを開始する理由

APT グループはすべて同じではありません。それぞれ異なる理由でキャンペーンを実行します。

政治的利益の一環として、スパイ活動や長期にわたる監視に重点を置く人もいます。短期的な金銭的利益を狙う人もいます。彼らに共通するのは忍耐と計画性です。これらの攻撃は、短期的な勝利ではなく、時間の経過とともに価値をもたらすように設計されています。

APT 攻撃は一般人に影響を与えますか?

APT の影響は、はるかに大規模な侵害の一部として一般ユーザーにまで及ぶことがよくあります。組織とつながりのある人々を攻撃する可能性もあります。

個人が間接的な被害者になる仕組み

攻撃者が会社や公共サービスに侵入すると、多くの個人記録にアクセスできるようになることがよくあります。たとえあなたが意図した標的ではなかったとしても、あなたの情報が漏洩される可能性があります。それは重要です

個人用デバイスが攻撃を可能にする仕組み

個人用デバイスや業務用デバイスがエントリポイントとして使用されることがよくあります。セキュリティ上の問題があるラップトップやホームネットワークは、デバイスが企業システムに接続したときに、攻撃者に、より大規模な環境への足がかりを与える可能性があります。接続されたデバイスを利用する世帯が増えるにつれ、ホームセキュリティの脆弱性により、スマートホームシステム、個人ネットワーク、およびリンクされたアカウントが広範囲にわたる攻撃にさらされる可能性もあります。

日常的にユーザーが気づく兆候

APT アクティビティは通常、意図的に目立たないように行われます。しかし、いくつかの兆候が現れることもあります。これらには、予期しないログインIDアラート、異常なアカウントアクティビティ、デバイスの動作が通常より遅いことなどが含まれる場合があります。また、非常に個人的な印象を与えるフィッシングの繰り返しにも注意する必要があります。

明らかな警告サインを無視すると、攻撃者が隠れている時間を長く与え、長期的なアカウント乗っ取りやより広範なデータ漏洩のリスクが増大する可能性があります。

APT は通常のマルウェアとどう違うのでしょうか?

APT は素早い攻撃や散発的な攻撃ではありません。ステルス性を重視し、長期間にわたって隠れた状態を保つよう設計されています。

通常のマルウェアは通常、広範囲に拡散して即座に被害をもたらしますが、APT グループは特定の被害者を選択し、検知を回避するために詳細かつ正確な方法で活動します。これらは、実際には、散発的なマルウェアのアプローチとは逆のものです。

ランサムウェア攻撃は APT の一種であり、ファイルをロックするて数時間で身代金を要求します。APT 攻撃者は、数週間から数か月かけてシステムを調査し、貴重なデータを収集できるように、静かなアクセスを好みます。彼らは人間の意思決定と、防御側の対応に応じて変化する手法を利用します。このレベルの制御が、固定のスクリプトに従う基本的なマルウェアとの違いです。

APT の検出方法

脅威の検知は、アクティビティが通常の動作に溶け込むように設計されているという事実によって困難になっています。これは、常に完璧に機能する、または検出できないという意味ではなく、多くの兆候が事前に警告を発する可能性があります。異常な動作に注意してください。

- 不審な時間にアクセスされるファイル

- 予期しないまたは説明のつかないデータ転送

- 見慣れない場所からログアカウント

- デバイスのパフォーマンスの低下

- ネットワーク使用率の増加

- ユーザーの入力なしに変更される設定も、問題の兆候である可能性があります

また、インストールしていない見慣れないアプリやバックグラウンド タスクがないか確認する必要があります。重要なファイルと構成を監視することで、攻撃者がさらに拡散する前に、小さな変更を早期に検出することができます。

従来のウイルス対策ソフトやファイアウォールは、既知のマルウェアシグネチャに大きく依存していました。当社のセキュリティツールは、既知の脅威のみをスキャンするのではなく、異常な動作を検出する、行動ベースおよびAIを活用した監視へと移行しました。

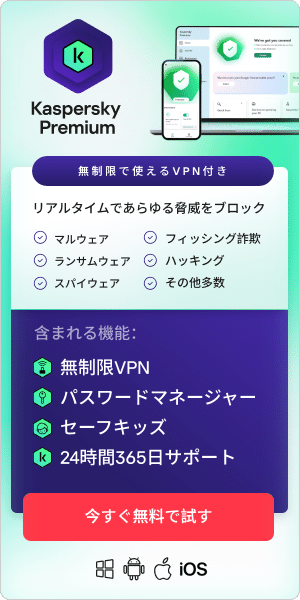

カスペルスキーのエキスパートによる脅威検知とウイルスチェックおよび駆除は、消費者を保護し、防御を突破した脅威を除去するのに役立ちます。

セキュリティアラートとアカウント監視

最も重要なアカウントのログインIDアラートをオンにして、誰かがアカウントに侵入しようとした場合に警告します。すべてのオンラインアカウントとツールのアクティビティログをチェックして、自分だけがサインインしていることを確認します。これらのアラートは、誰かが盗まれた資格情報を使用しようとした場合に早期に警告を発します。

役立つ検出ツール

既知のマルウェアシグネチャだけでなく、疑わしい動作を監視する高度なセキュリティソフトウェアを使用します。動作ベースおよび AI ベースのツールは、異常をより早く検出し、攻撃者がシステムのより深くまで進むのを阻止します。

自動更新を常に有効にして、デバイス(B2B) | 端末(B2C)が新しい APT 手法に対する最新の保護を備えるようにします。カスペルスキーのツールは、サイバー犯罪者が個人情報や金銭を盗むために作成した偽のサイトやメールからも保護します。

個人はどのように APT 戦術から身を守ることができますか?

定期的なソフトウェア アップデート、多要素認証、高パスワード、フィッシングに対する継続的な意識により、これらのグループが頼りにする多くの脆弱性が排除されます。

たった一度の試みをブロックするだけで、攻撃者がネットワークの奥深くまで侵入するために必要なアクセスを阻止できます。こうした攻撃は通常、大規模な組織を標的としますが、個人の習慣も依然として重要です。あらゆる面で強固な防御が必要です。ホームデバイス、個人のメールアカウント、使い回しされたパスワードなどは、攻撃者がより大規模なシステムにアクセスするために悪用する最も脆弱なリンクとなることがよくあります。

最新のセキュリティソフトウェアを使用することで、リスクを低減できます。今日のツールは、既知のマルウェアの検出よりも、疑わしい動作の制限と不正な変更の防止に重点をログ。これにより、被害が発生した後にのみ対応するのではなく、時間の経過とともにリスクを軽減できます。

技術の進歩により、より新しい保護アプローチも登場しています。一部のプラットフォームでは、ブロックチェーンベースの追跡技術を使用して、システムアクティビティとファイル変更の改ざん防止記録を作成しています。これらのシステムは、アクセス後にイベントを隠蔽したり、履歴を書き換えたりすることを困難にします。これらの技術により、攻撃者はファイルを変更したり、活動を隠蔽したりすることが困難になります。

侵害が疑われる場合はどうすればよいでしょうか?

デバイス(B2B) | 端末(B2C)やアカウントがセキュリティ上の問題があるれたと思われる場合は、迅速に行動することが最も重要です。

まずネットワークから切断してください。安全なデバイス(B2B) | 端末(B2C)からパスワードを変更し、アカウントアクティビティを確認して、見覚えのないログインや設定がないか確認してください。異常な動作や最新の脅威を検出できるソフトウェアを使用して、完全なセキュリティスキャンを実行してください。

問題が繰り返し発生する場合、または機密アカウントにアクセスされた場合は、高度な攻撃者が隠れたバックドアを残している可能性があることを理解することが重要です。これにより、一部の問題が修正されたように見えた後でも、再度アクセスできるようになります。

侵入の兆候が繰り返し残る場合は、デバイス(B2B) | 端末(B2C)を完全に消去してクリーンな再インストールを行うのが最も安全なオプションです。これにより、検出が難しく、セキュリティを脅かし続ける可能性のある隠しツールを削除できます。

適切なサイバーセキュリティの習慣は依然として重要です。保護を維持するために、可能な限り多要素認証を有効にしてください。アカウントアクティビティを確認して、認識できないログインや回復オプションを探します。

最近のAPT攻撃の事例から、これらの攻撃がどのように機能するかがわかる。

これは抽象的な脅威ではありません。最近の APT 事件は、実際の攻撃者がどのように静かにネットワーク内を移動するかを明確に示しています。

2020年以降の主な事件

太陽風:

最も話題になった事例の 1 つは、 2020 年の SolarWinds Orion 攻撃です。この攻撃では、攻撃者が「SolarWinds Orion 製品に悪意のある変更を加え、影響を受けるインストールに管理者レベルのコマンドを送信できた」ことが判明しました。

顧客がそのアップデートをインストールすると、知らないうちに攻撃者に社内ネットワークへのリモートアクセスを許可してしまいました。攻撃者は、どの被害者をさらに深く攻撃するかを選択し、追加のツールを使用してアクセスを拡大し、持続性を維持しました。

MOVEit:

さらに最近では、2023 年の MOVEit データ侵害により、マネージド ファイル転送ツールのリスクが浮き彫りになりました。ランサムウェアグループは、MOVEit ソフトウェアのゼロデイ脆弱性を悪用して、無防備なサーバーに Web シェルをインストールし、問題が公になる前に何千もの組織から密かにデータを盗みました。

これらの事件が消費者に教えること

これらの事例は、攻撃者が必ずしも個人を直接狙うわけではないことを示しています。多くの場合、攻撃者は信頼できるソフトウェア プロバイダーやサービス プロバイダーを侵害し、その立場を利用して一度に多くの組織に侵入します。

同様に、マルチステージの永続性が実際にどのように機能するかも示しています。これらの例は、攻撃者がバックドアをインストールしたか、隠された Web シェルを使用したことを示しています。彼らは貴重な情報を見つけるためにシステム間を移動しました。

日常のユーザーにとっての教訓はシンプルです。つまり、自分が所有しているシステムよりも多くのシステムに依存しているということです。強力な個人のセキュリティ習慣と、インシデント通知を受け取ったときの迅速な対応はすべて、時間の経過とともにデータに対するリスクを軽減するのに役立ちます。

関連記事:

関連製品:

FAQ

APT 攻撃者は通常、システム内にどれくらいの期間留まるのでしょうか?

APT 攻撃者は、数週間、あるいは数年にわたってシステム内に留まることがあります。彼らの目標は、できるだけ気付かれずにデータを収集し続け、組織の運営を監視することです。

APT 攻撃はなぜ検出が難しいのでしょうか?

このような攻撃は、カスタムツールや正常に見えるシステムアクティビティなどのステルス戦術を使用するため、検出が困難です。攻撃者は、日常のネットワークトラフィックに攻撃を埋め込みます。

APTグループは特定の国とつながっていますか?

多くのAPTグループは特定の国民国家と関連があるか、またはその支援を受けていると考えられていますが、国境を越えて活動する犯罪グループもあります。公開レポートでは、国名を直接挙げるよりも、コード名が使用されることが多いです。

APT攻撃者はどのように被害者を選ぶのでしょうか?

通常、貴重なデータを保持しているか、重要なシステムにアクセスできるターゲットが選択されます。無関係の個人よりも、政府機関や大企業が標的になることが多いです。小規模な組織が大規模なネットワークへの経路を提供しているため、最初に標的になることもあります。