新型コロナウイルスの大流行後に米国全土でサイバー攻撃とサイバー犯罪行為が急増したことに伴い、個人用デバイスと業務用デバイスの両方で高度なデジタルセキュリティを維持することがかつてないほど重要になりました。ただし、どのような種類のセキュリティが必要であるかを理解する方法は、ユーザー(またはご家族)が遭遇する可能性が高い脅威の種類によって決まります。

残念ながら、多くの場合、サイバーセキュリティの重要な側面を理解するのは、スパイウェア、マルウェア、アドウェアから、ウイルス、中間者攻撃、クロスサイトスクリプティングなどをはじめとしてあらゆる場面で遭遇する専門用語のため、容易ではありません。これらの用語はすべて、初めて目にしたときは辟易するような意味を持っています。これが、このガイドを作成した理由です。このガイドでは、ユーザーが遭遇する可能性が高い「ウイルス」、「ワーム」、「マルウェア」という3つの主なサイバー脅威用語について簡単かつ明確に説明します。

ウイルスとワームの違い

ウイルスとワーム(場合によってはマルウェアワームと呼ばれます)は両方とも、被害者のコンピューターシステム内で「増殖」する悪意のあるコードです(人体の組織内のウイルスとよく似ています)。ウイルスとワームの主な違いは、ウイルスがトリガーされるには、ホスト/被害者が感染したファイルを操作することが必要になる点です。対照的に、ワームは、システムを侵害すると同時に独立して自己増殖して伝染することができるスタンドアロンの悪意のあるプログラムです。つまり、ワームは、システムの周辺でコードを実行または拡散するためにアクティベーション(または人間の介入)が必要ありません。

ウイルスは、コンピューターに侵入するとき、多くの場合、共有ファイルまたはダウンロード済ファイル内にアタッチされていたり隠されたりしています。これらには、実行ファイル(スクリプトを実行するプログラム)と非実行ファイル(Wordドキュメントや画像ファイルなど)の両方があります。被害者のシステムによってホストファイルが受け入れられると、ウイルスは、感染したホストファイルがアクティベートされるまで休眠状態になります。ホストファイルがアクティベートされたあとでのみ、ウイルスが動けるようになり、悪意のあるコードを実行し、それ自体を複製してシステム上のその他のファイルに感染します。通常、ウイルスはたいてい、個人ファイルを破壊したり、誰かのデジタルデバイスの制御権を奪ったりすることを目的として設計されています。

対照的に、ワームにはホストファイルのアクティベーションは必要ありません。通常はネットワーク接続を介して、または(任意の種類の)ダウンロード済ファイルとしてワームがシステムに侵入すると、ワームは、(感染したファイルを開くなどの)イベントをトリガーすることなく、実行、自己複製、増殖できるようになります。ワームは、それ自体のコピーを複数作成します。これらのコピーは、ネットワーク全体にわたって、またはインターネット接続を介して拡散します。これらのコピーは、当初感染したデバイスに(ネットワークまたはインターネットを介して)接続されている、保護が不適切な状態のコンピューターやサーバーに感染します。ワームが継続してコピーを作成するたびに、この自己複製、実行、増殖のプロセスが繰り返されるため、ワームベースの感染は、導入されるとコンピューターネットワークとインターネット全体にわたって大規模に急速に拡散します。

マルウェアとウイルスの違い

マルウェアとウイルスの違いは、マルウェアは、被害者のファイルへの攻撃方法やシステムへの侵入方法とは関係なく、他の人のコンピューターシステムに感染したり危害を加えたりすることを目的として設計された悪意のあるコード(ワームやウイルスなど)を説明するために使用される公式の用語です。これは、初めは少々分かりにくいかもしれません。なぜなら、(サイバーセキュリティ業界に関わっていない)大半の人々は、コンピューターに何かが感染したときに、「ウイルス」という用語を使用するからです。

前述のとおり、ウイルスは、被害者のシステムに感染でき、ハッカーから送信された感染ファイルに被害者がアクセスしようとするときに被害者自身によってトリガーされるタイプのマルウェアです。

コンピューターウイルスとコンピューターワームが拡散する方法

ウイルスとワームは、悪意のあるプログラムまたはマルウェアのサブカテゴリです。このサブカテゴリ内のプログラムは、さらにトロイの木馬機能を持っている場合もあります。

ウイルス:ウイルスは、ウイルスがコンピューターに感染し、あるユーザーから別のユーザーに拡散(実際に、ウイルスはワームと同じ方法で拡散します)するために使用する方法に応じて分類できます。

- ファイルウイルス:これらは、メール、ダイレクトメッセージ、またはダウンロードにアタッチされ、被害者のコンピューターと共有されます。これは、インターネットユーザー間でオンラインで共有される通常のファイルに非常に似ています。

- ブートセクターウイルス:これらのウイルスは多くの場合、ハードウェアの物理的な部分を使用して拡散します。たとえば、ドライブのボリュームブートレコード(VBR)が読み込まれたときに、コンピューターに接続された感染したUSBドライブがウイルスを転送し、その後、感染したコードを使用して既存のブートコードを変更または置換します。

- マクロウイルス:これらは、ソフトウェアプログラム(ExcelやWordなど)を作成するために使用されるものと同じマクロ言語で作成されるため、通常、メールを介したファイルの添付ファイルとして(システム全体ではなく)ソフトウェアを攻撃します(一般的に、これらはフィッシング詐欺メール内に隠れているところを発見されます)。

- スクリプトウイルス:これらは、一般的にクリック型のWebページ広告を介して拡散されるため、それほど一般的ではない傾向があります。このウイルスは、ユーザーによってクリックされた後、ユーザーのセキュリティの脆弱性を侵害しようとします。このウイルスの効果は、Cookieの盗難からシステムの意のままのシャットダウンまで多岐にわたります。

ワーム:ワームは多くの場合、ネットワークの構成エラーやオペレーティングシステム(OS)またはアプリケーションのセキュリティホールを悪用します。ワームの多くは、ネットワーク全体にわたって拡散するために複数の手法を使用します。これには、以下が含まれます。

- メール:メールの添付ファイルとして送信されるファイルを介して運ばれます。これらのワームが最も一般的です。

- インターネット:感染したWebサイトへのリンクを介します。通常、WebサイトのHTML内に隠れているため、ブラウザーにページがロードされたときに感染がトリガーされます。

- 外部ドライブ:USBドライブなどの外部ドライブ内にコンピューターワームを隠すことができるため、ハードウェアが接続されたときに被害者のシステムに感染します。

- ダウンロードとFTPサーバー:これらのワームは、最初はダウンロード済ファイルまたは個別FTPファイル内で開始される場合があります。しかし、検知されない場合、サーバーに拡散し、これにより、すべてのアウトバウンドFTP送信を介して拡散できます。

- インスタントメッセージ(IM):ネイティブのSMSアプリ、WhatsApp、Facebook Messenger、またはその他任意のタイプのICQまたはIRCメッセージシステムを含むモバイルまたはデスクトップのメッセージングアプリを介して、通常は外部リンクとして転送されます。

- P2P/ファイル共有:P2Pファイル共有ネットワーク、およびUSBドライブやネットワークサーバーなどのその他任意の共有ドライブまたはファイルを介して拡散されます。

- ネットワーク:たいていはネットワークパケット内に隠れていますが、関連するネットワーク全体のデバイス、ドライブ、またはファイルへの共有アクセスを介して拡散および自己増殖します。

- ソフトウェアホール:前述のとおり、ワームは、最新のセキュリティパッチが適用されていない古いソフトウェアを介してシステムに侵入することが知られています。

すべてデバイスをウイルス、ワーム、マルウェアから保護する方法

ウイルス、ワーム、および大半の形式のマルウェアはたいてい、セキュリティの脆弱性とバグを悪用して、ユーザーに対して多くの厄介な問題を引き起こします。これには、機能の速度低下、ハードドライブの常時稼働、ファイルの破損、不要なポップアップ(オフライン時でも)などがあります。このため、OSとアプリケーションのアップデートとパッチをすべて使用して最新の状態を維持することが極めて重要です。しかし残念ながら、アップデートを使用して最新の状態を維持することと、警戒を怠らないことだけでは十分ではありません。ウイルスとワームをネットワーク、コンピューター、またはモバイルデバイスに侵入させる攻撃経路とエクスプロイトは多々あります。

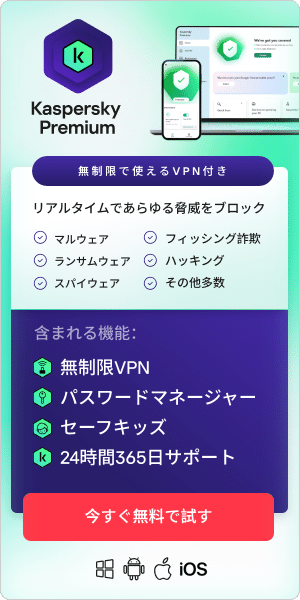

最近では、デスクトップ、ノートPC、タブレット、スマートフォンを含むすべてのデバイスに対する包括的なサイバーセキュリティが不可欠です。サイバーセキュリティソリューションが効果を発揮するには、定期的なハードドライブのスキャンだけではなく、メールからインターネットの閲覧までのすべてのアクティビティに対するリアルタイムの保護を実現する必要があります。また、現在最高のセキュリティソフトウェア製品は、定期的なアップデートが適用される静的なワンタイムインストールではありません。 高品質のサイバーセキュリティ製品は、SaaS(Software-as-a-Service)と呼ばれるサービスとして提供されています。つまり、デバイスをリアルタイムで監視するだけでなく、既存および最新の脅威、これらの阻止方法、被害の修復方法に関する最新の情報を使用してソフトウェア自体がリアルタイムで更新されるということです。

マルウェアとウイルスとワーム

マルウェアという用語は、ウイルスやワームなどの悪意のあるコードまたはプログラムを表すために使用される包括的な用語です。このため、ウイルスとワームはマルウェアの一種として分類できます。ウイルスとワームは両方とも、被害者のシステムファイルを変更または破損することを意図して自己複製するマルウェア/コードです。ワームは被害者のシステムに侵入すると、自律的に自由に増殖できます。一方、ウイルスが増殖するには、被害者が攻撃ベクトルを操作することでウイルスがアクティベートされる必要があります。つまり、ユーザーがウイルスに感染したダウンロード可能ファイルを実行して初めて、攻撃を開始します。

関連記事

推奨製品