多くの人は電話番号を気軽に教えてしまいますが、改めて考えると電話番号は詐欺師にとって格好の出発点になります。銀行取引や二要素認証のコード受け取り、SNSのログインなど、さまざまな場面で使うためです。

「電話番号で何ができるのか」と疑問に思うなら、答えは単純ではありません。確かに攻撃者に足がかりを与えますが、適切な対策があれば大きな問題にはなりません。

電話番号だけで端末に侵入されることはありません。しかし、流出データや公開情報と組み合わされるとリスクは高まります。フィッシングやアカウント乗っ取りの一部として使われ、最悪の場合は本人の名義を使った詐欺やなりすましに発展します。

知っておきたいポイント:

- 電話番号だけで端末を直接ハッキングされることはない。

- 詐欺師は電話番号を使ってフィッシング、なりすまし、アカウントのリセットを試みる。

- 最も深刻なのはSIMの乗っ取りで、ログインコードが傍受される可能性がある。

- 番号が他の流出データと組み合わさるとリスクは大きくなる。

- 突然の通信障害や不審なログイン通知は警戒のサイン。

- 強い認証と通信事業者側の保護設定でリスクは大幅に下がる。

詐欺師は電話番号で何ができるのか?

電話番号を入手した詐欺師は、フィッシングのSMS(スミッシング)を送ったり、発信者番号を詐称したり、アカウントのパスワードリセットを試みたりします。多くの場合、電話番号はより大規模な詐欺戦略の一部に過ぎません。ここで重要なのは、これらの攻撃は端末に物理的にアクセスする必要がないという点です。番号があれば仕掛け始められます。

詐欺師が使う一般的な手口のうち最も多いのがスミッシングです。これはSMSを使ったフィッシングメッセージで、銀行や配送業者、行政機関など、普段やり取りのある企業を装います。多くはリンク付きのメッセージで、個人情報を入力させる偽フォームへ誘導するか、偽のサポート窓口へ電話させようとします。公式からの通知に見えるため、多くの人が疑うことなく反応してしまいます。

場合によっては、電話番号がパスワードリセットの引き金に使われます。オンラインサービスはリセット時にSMSでワンタイムコードを送るのが一般的です。攻撃者があなたのメールアドレスを既に知っていると、リセットを開始してコードを傍受する、あるいはソーシャルエンジニアリングでコードを聞き出すことができます。

電話番号だけでアカウントにアクセスされることはあるのか?

通常、電話番号だけではアカウントに直接アクセスされることはありません。成功する攻撃には、メールアドレスや流出したパスワードなど、少なくとももう一つの情報が必要です。

主な脆弱性はパスワードリセットのプロセスにあります。もしサービスの回復手段がSMSのみで、攻撃者があなたのSMSを受信できる状態にあるなら、アカウントへアクセスされる可能性があります。これにはSIMの乗っ取りや端末のマルウェア感染が関わります。

多くの企業は、重要な操作に対する二要素認証としてのSMSの利用を減らしつつあります。これまで暗号資産保有者やジャーナリストを含む大規模なアカウント乗っ取り事例が報告されています。

電話番号ベースの詐欺から守る

Kaspersky Premiumはデータ漏えいの監視、不審なアカウント活動の検知、SIM乗っ取りに関連するアカウント侵害からの保護強化を支援します。

今すぐKaspersky Premiumを無料で試す詐欺師があなたになりすましたり、知人を狙ったりできますか?

はい。発信者番号の詐称により、攻撃者はあなたの番号からの通話やSMSに見せかけることができます。近年、あなたの声や名前を真似ることを容易にするAI技術が普及したことで、この手口はさらに広がっています。この技術は入手が容易で、コストもほとんどかかりません。

一度番号が詐称されると、詐欺師はあなたの知人に緊急送金を依頼したり、偽の支払いリンクを送りつけたり、確認コードを要求したりします。受信者の画面に信頼する名前が表示されれば、要求に従ってしまうのは容易に想像できます。

自分の番号が詐称されていると分かったら、すぐに知人に知らせてください。自分で管理できるチャネル(端末からのグループメッセージやメール)を使い、通信事業者にも通報しましょう。

電話番号が本人確認詐欺に使われるか?

電話番号だけでは本人確認詐欺を完遂するには不十分です。ただし、氏名、生年月日、社会保障番号などの他の個人識別情報(PII)と組み合わされると問題になります。攻撃者が2つ以上のデータを持っていれば、あなた名義でクレジットカードを作成したり、不正な税申告を行ったり、金融口座にアクセスすることが可能になります。

利用者にとっての問題は、自分の情報がどれだけ既に出回っているかを知ることが難しい点です。数百万件規模のデータ漏えいで電話番号が姓名や住所、口座情報と一緒に流出することは珍しくありません。

これらの記録はダークウェブに流れ、攻撃者がデータベースごと購入する場合があります。そのため多くの企業は電話番号を機密データとして扱います。電話番号が他の個人情報と組み合わされると、その感度は大きく上がります。しかも多くの場合、その露出はあなたの過失によるものではありません。

詐欺師はどうやって電話番号を入手するのか?

詐欺師はデータ漏えい、人探しサイト、フィッシングフォーム、通話を自動的にかけて生きている回線を検出する自動ダイヤルシステムなどから電話番号を取得します。番号が不正に利用されていることに気づくまでに、数年単位の時間が経つこともあります。

詐欺師があなたの電話番号を入手する経路は、ほとんどが上記のいずれかに帰着します。

もう一つの一般的な入手源は公開記録です。裁判記録、選挙人登録、登記簿などには電話番号が含まれることがあり、多くの法域でオンラインで自由に参照できます。保証登録カードの記入や店舗のポイント加入も、後にマーケティングデータベースに取り込まれ、漏えい・再販される原因になります。

データ漏えいやデータブローカーはどんな役割を果たすのか?

電話番号の漏えい源として最大勢力なのがデータ漏えいで、データブローカーは漏えい情報を広く流通させることで問題を深刻化させます。

企業が漏えいを起こすと、顧客情報は数日以内にダークウェブのフォーラムやマーケットプレイスに出回ることがよくあります。攻撃者はそこから既存のデータベースと照合して、個々の人物のプロファイルをより精緻にしていきます。

WhitepagesやSpokeo、BeenVerifiedのようなデータブローカーは、公開情報と商用データを集約して検索可能なデータベースにします。小額の料金で誰でもあなたの電話番号を調べ、名前や住所など紐づく個人情報を得られるようになります。これらのサイトから情報を削除することは可能ですが、各ブローカーに個別にオプトアウトリクエストを送る手間がかかります。

電話番号が不正利用されているかどうかをどう見分けるか?

突然携帯通信が途切れる、身に覚えのないパスワードリセットのメッセージを受け取る――こうした兆候は電話番号が不正利用されている可能性を示します。他のサインとしては、自分が行っていないアカウント変更通知や、知人から届くあなたの番号からの不審なメッセージの報告などがあります。

これらの出来事が短期間に集中しているかどうかを確認してください。単発の迷惑電話だけなら大きな問題とは限りません。より危険なのは、端末やSIMカードに物理的な損傷がないにもかかわらず急に「圏外」になる、かつあなたが起こしていないログイン通知や認証要求が来るようなケースです。こうしたパターンは通常、SIMの乗っ取りを示唆します。

何か不審に思ったら、まず通信事業者のアカウントに不正な編集がないか確認してください。別の電話から電話をかけるか店舗に直接行ってください。その後、メール、銀行、SNSのアカウントにログインして身に覚えのない変更がないか確認しましょう。

SIMの乗っ取りとは何で、なぜ最大の脅威なのか?

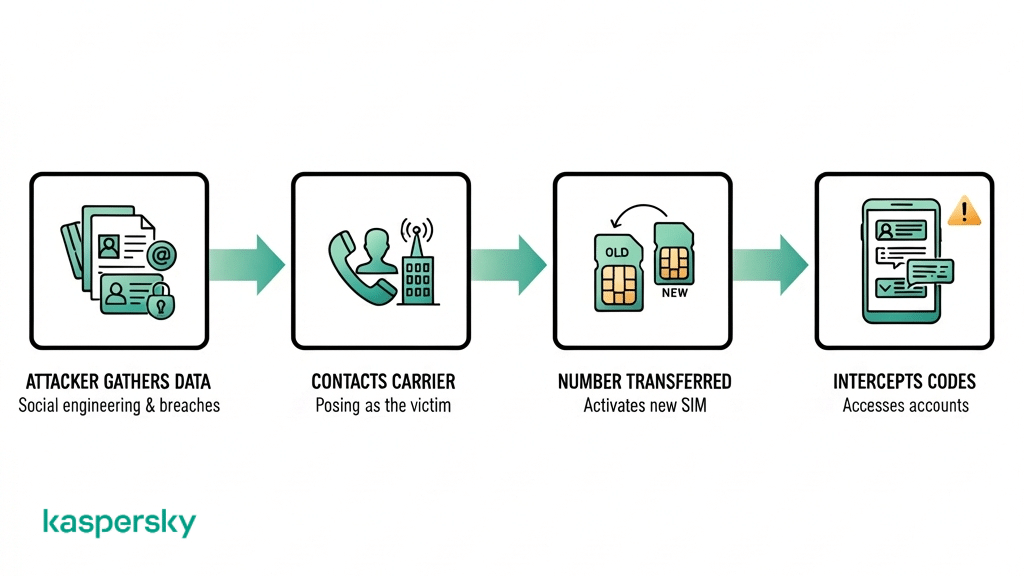

SIMの乗っ取り(SIMスワップ)は、詐欺師が通信事業者を騙してあなたの電話番号を自分の管理するSIMカードに移転させる攻撃です。これにより詐欺師はその番号宛ての通話やSMSをすべて受信できるようになります。SMSを用いた二要素認証の安全策を文字通り回避してしまうため、電話番号を起点とする脅威の中で最も深刻です。

もしSIMスワップが成功すると、攻撃者はあなたの電話に送られるすべてのSMS確認コードを受け取れます。想像してみてください:メールや銀行のワンタイムパスワード、暗号資産取引所の認証コード、SNSのログインコードなど、あらゆる場面で被害が出る可能性があります。

被害はメールアカウントが乗っ取られると急速に拡大します。詐欺師はそこから他のサービスのパスワードリセットを大量に仕掛けることができます。利用者向けに、FCCのSIMスワップ詐欺に関する注意喚起は、通信事業者レベルの保護や報告手順、仕組みや注意点について説明しています。

SIMの乗っ取りはどのように行われるのか?

SIMの乗っ取りが成功するには、まず攻撃者が標的の個人情報を収集し、それになりすまして通信事業者に連絡して番号移転を依頼します。

攻撃者は氏名、住所、口座番号、過去の漏えい情報から得た社会保障番号の下4桁などを収集します。そしてオンラインポータルやサポート窓口を通じてSIMスワップを申請します。必要な情報を持っているため、確認プロセスを通過して移転が承認されてしまうのです。

場合によっては、通信事業者の従業員に賄賂を渡したり、ソーシャルエンジニアリングで直接働きかけたりする手口もあります。ある変種であるポートアウト詐欺は同様のプロセスをたどりますが、別の通信事業者へ番号を移す点が異なります。

詐欺師がSIMスワップを好む理由は、どんな攻撃でもSMSをリダイレクトできれば、SMS確認コードに依存するすべてのアカウントのセキュリティを即座に迂回できるためです。

誰かがあなたの電話番号を知っていても心配すべきか?

誰かがあなたの電話番号を持っていても、すぐに慌てる必要はありません。迷惑電話やフィッシングSMSが増える可能性はありますが、それだけでアカウントや身元が危険にさらされるわけではありません。

ただし、メールや銀行口座などの回復手段にSMSを使っている場合はリスクが高まります。さらに、電話番号が他の個人データと一緒に漏れていると危険性はさらに増します。攻撃者がメールアドレスや流出したパスワードを持っている場合、単に番号を見つけた場合よりもずっと多くのことが可能になります。

通常のスパムと深刻な脅威はどう見分けるか?

通常のスパムはロボコール、テレマーケティング、数千の番号にばらまかれる一般的な詐欺SMSのような無差別な手口です。面倒ではありますが危険性は低く、対処はブロックと通報で十分です。

それに対して深刻な脅威は、あなたの実名や銀行名、最近の取引情報など、番号以外の情報を含むターゲット型のメッセージです。繰り返し届くパスワードリセットコードは誰かがアカウントへのアクセスを試みているサインです。SIMの乗っ取りが起きている場合、携帯が急に「圏外」表示になることもあります。

詐欺師があなたの電話番号を持っていたら何をすべきか?

詐欺師に電話番号を知られている疑いがある場合は、直ちに通信事業者のアカウントをロックし、重要なアカウントのパスワードを変更し、認証方法を強化してください。また、被害を報告することも重要です。

これは迅速に行う必要があります。というのも、SIMの乗っ取りから完全なアカウント乗っ取りに至るまで、数分しかかからないことがあるためです。詐欺師に電話番号を知られたときに何をすべきかは、スピードが鍵になります。

電話番号をハッカーに知られた場合の対処がわからないときは、まず通信事業者のアカウントを確実に保護することから始めてください。別の電話(固定電話や家族の電話)から連絡するか、実店舗に行き、直ちにSIMの変更や番号移行の凍結を依頼しましょう。

アカウントが保護されたら、まずメール(他のすべてのリセットを支配する可能性があるため)、次に銀行、最後にSNSの順で確認してください。本人確認詐欺の被害を心配する場合は、3大信用情報機関(Equifax、Experian、TransUnion)で信用を凍結し、米国の報告窓口で報告手続きを行ってください。

報告を行う際は、後で不正請求を争う必要があるかもしれないので、できるだけ詳細に記録を残してください。スクリーンショット、タイムスタンプ、通信事業者との通話で得た照会番号などを含めておきましょう。

通信事業者のアカウントはどうやって守るか?

通信事業者のアカウントを守るには、SIM用PINを設定し、強力で固有のアカウントパスコードを作成し、番号移転保護を有効にしてください。

SIM用PINは、あなたのSIMカードが新しい端末で利用される前に入力が必要なコードです。端末の設定やサポートへの電話で設定できます。加えて、料金請求などでログインする通信事業者のアカウントには、SIM用PINとは別の強力なパスコードを設定してください。

最後に、多くの通信事業者は番号ロックやポート凍結のオプションを提供しており、不正な移転を防げます。これらはオンラインアカウントで有効化できます。包括的なモバイルセキュリティの概要については、NISTのモバイルデバイス向けセキュリティ推奨が有用な枠組みを示しています。

オンラインアカウントはどう守るか?

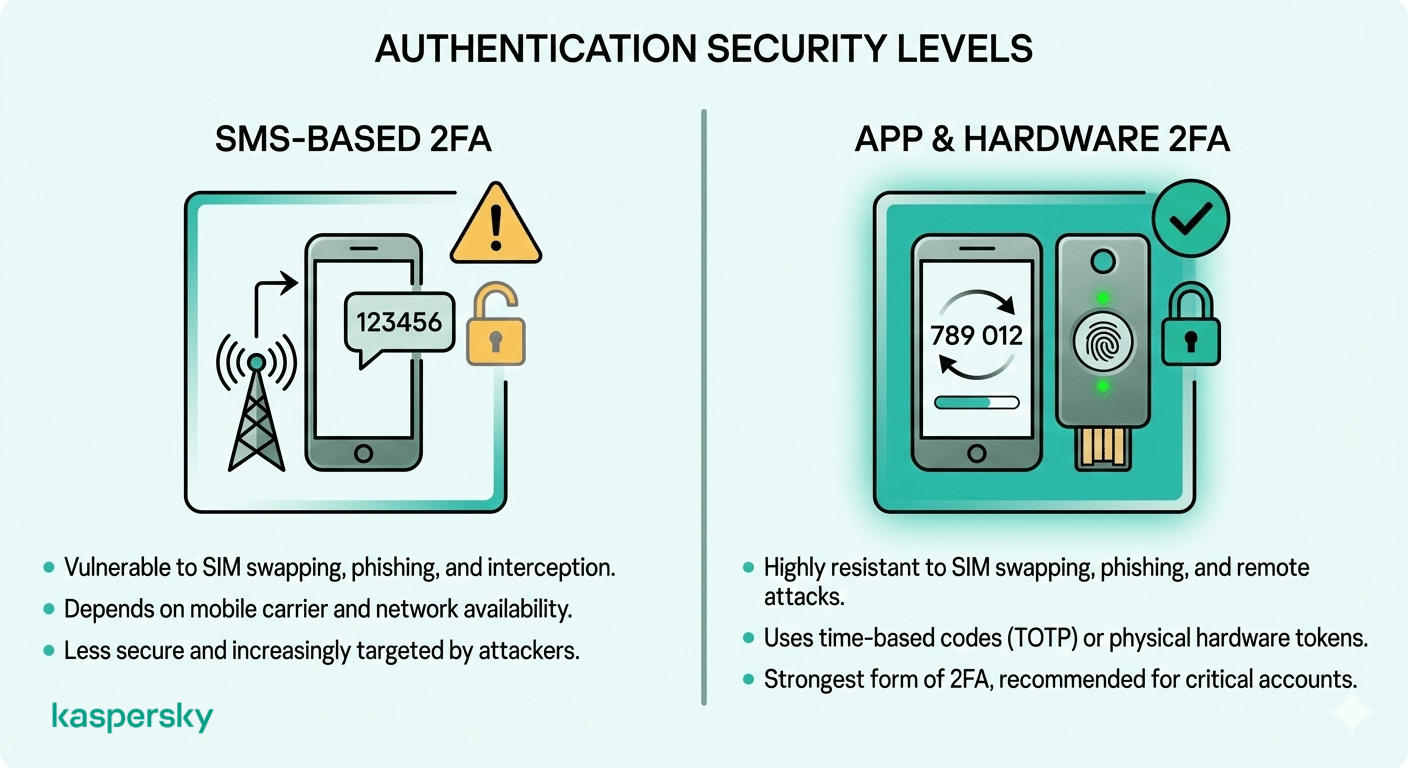

SMSに基づく二要素認証は、アプリベースやハードウェアキーに置き換えましょう。Google Authenticator、Microsoft Authenticator、Authyなどの認証アプリを使って端末上で時間制限付きコードを生成すれば、SIMスワップ攻撃に対する耐性が大きく向上します。

重要なアカウントにはYubiKeyのようなハードウェアセキュリティキーを使うのも有効です。これらはログインを承認するために物理的なキーの所持を必要とするため、リモートからのアカウント乗っ取りを不可能にします。

パスワードの使い回しは危険です。どこか一つのサイトが侵害されると、攻撃者はそのパスワードで他の複数サイトにもアクセスできてしまいます。このリスクを減らすために、パスワードマネージャーを使って各アカウントに固有の強力なパスワードを生成・保管しましょう。

さらなる保護として、多要素認証を、SMSではなくアプリベースやハードウェアベースで設定してください。こうすることで確認コードが電話番号ではなく端末(または物理キー)に紐づき、攻撃者が傍受するのは格段に難しくなります。

電話番号を長期的に守るには?

電話番号を長期的に守るには、公開される場所を減らし、アカウントの回復手段としての役割を最小化することが目的です。残念ながら一度で終わる対策ではなく、年に数回は見直す必要があります。

まずはオンラインに掲載されている番号を削除しましょう。SNSや企業ディレクトリなどが含まれます。データブローカーのサイトからはオプトアウトリクエストを送るか、DeleteMeのような代行サービスを利用する手もあります。

次に、回復手段に電話番号を使っているアカウントの一覧を作り、アプリベースの認証へ移行してください。

追加の対策として、フードデリバリーや小売のアカウント登録時に使うためのプリペイドのサブ番号やVoIP番号を用意するのも有効です。これならその番号が漏れても差し替えが容易です。

プラットフォームのデフォルト設定はアップデート後に変わることがあるため、プライバシー設定を定期的に見直してください。かつて非公開だったプロフィール項目がいつの間にか公開になっていることがあります。電話番号から取得できる情報を把握しておくと、どの項目を非表示にするべきか、完全に削除するべきかの判断がしやすくなります。四半期ごとに10分程度の見直しをするだけで多くの手間を防げます。個人情報や電話番号の漏えいを監視する包括的なセキュリティ対策として、Kaspersky Premiumの利用も検討してください。

関連記事:

おすすめ製品:

FAQs

電話番号だけで居場所を追跡できますか?

いいえ。電話番号経由の位置情報追跡は、通信事業者レベルのインフラへのアクセスか端末へのスパイウェアインストールが必要です。位置情報追跡は令状のある捜査機関に限定されています。電話番号での追跡を謳うサイトの多くはフィッシングや詐欺です。

電話番号だけで銀行口座にアクセスできますか?

電話番号だけで銀行口座にアクセスするのは通常不可能です。ただし、他の個人情報と組み合わさるとSIMの乗っ取りに利用される可能性があります。そうなると攻撃者がSMSの確認コードを傍受し、アカウントに不正アクセスする恐れがあります。

なりすまし被害に遭ったら電話番号を変えるべきですか?

いいえ。電話番号を変更するのは、SIMスワップや嫌がらせの被害を受けている場合に限って有効です。大半の脆弱性は通信事業者アカウントの保護、認証の強化、信用情報の凍結で解決できます。米国の本人確認被害対応手順が判断の参考になります。