Androidは 世界のスマートフォン市場の約73%を占めており、モバイルOSの中で最も大きな標的になっています。この規模は攻撃者にとって直接的な誘因です。端末が多いほど、狙える認証情報やバンキングのセッション、個人データも増えるからです。

Androidの標準セキュリティ機能は、日常的な脅威の大半をあなたの操作なしで処理します。しかし、2025年上半期の脅威データではAndroidスマートフォンへの攻撃が29%増加しており、標準保護だけで十分なのか、それともAndroid向けアンチウイルスが必要なのかという疑問が生じます。

知っておきたいポイント:

- Androidにはアプリのサンドボックス化、内蔵アプリスキャナー、ランタイムの権限システムなど、複数層の標準セキュリティが備わっています。

- 標準機能は多くの一般的な脅威を阻止しますが、すべてを防げるわけではありません。特に公式アプリストア以外からダウンロードしたアプリはカバーしきれません。

- 2024年にはAndroidスマートフォンに対する攻撃が3,300万件以上記録され、バンキング型トロイの木馬による攻撃はほぼ3倍になりました。

- アンチウイルスアプリは、公式アプリストアに限らず、インストール経路、ブラウザーでの操作、ネットワーク接続にまたがって検知を行います。

- セキュリティパッチの提供が終了した古いAndroid端末はリスクが高く、追加保護の恩恵が最も大きい機種です。

- 良いセキュリティ習慣、定期的なOSアップデート、信頼できるアンチウイルスアプリを組み合わせることが、最も信頼できる防御になります。

Androidスマホは初期状態でどれくらい安全?

Androidスマホは、箱から出した直後の状態でも多くのユーザーが思う以上に安全です。OSが自動で複数の保護機能を実行しており、日常利用の範囲では、あなたが何もしなくても一般的な脅威の大半に対処します。

Androidはオープンソースのコードで動作し、モバイルで最大のシェアを持つため、他のどのモバイルプラットフォームよりも攻撃者の注目を集めます。OS側はこの圧力に対し、複数の自動保護機能で応じています。

とはいえ、標準セキュリティには限界があります。公式アプリストアからのみアプリを入手し、端末を最新に保ち、アプリの権限を慎重に確認しているときに最も効果を発揮します。これらの習慣から外れると、端末は脆弱になります。

初期状態でAndroidを守る仕組みは?

初期状態のAndroidは、アプリのサンドボックス化、Google Play Protect、ランタイム権限、毎月のセキュリティアップデートという4つの中核的な仕組みで保護されています。これらが連携し、個々のアプリの振る舞いを制限します。

土台となるのがアプリのサンドボックス化です。これは、Android上の各アプリが互いに隔離された環境で動作することを意味します。Android オープンソース プロジェクトは各アプリケーションに固有のユーザーIDを割り当て、別のアプリのデータの読み書きを防ぎます。例えば、写真編集アプリがバンキングアプリのファイルにアクセスしたり、ゲームがメッセージにアクセスしたりすることはできません。この分離はOSの中核に組み込まれているため、アプリ開発者のミスや、意図的にウイルスを仕込もうとする試みがあっても機能します。

Androidの内蔵アプリスキャナーは、インストール時にアプリをチェックし、その後も定期的にスキャンを続けます。既知のマルウェアのシグネチャと照合し、不審な権限パターンを警告します。初回の審査を通過した後に挙動を変えるアプリを検出できる場合もあります。

ランタイム権限により、アプリはインストール時に自動で許可されるのではなく、実際に必要になったタイミングで機微なデータへのアクセスを求めるようになっています。マイク、位置情報、連絡先などの利用を許可するかどうかはユーザーが選択でき、いつでも取り消せます。

毎月のセキュリティパッチは、Androidの中核コードに存在する脆弱性に対処します。メーカーや通信事業者を通じて配布され、新たに見つかった弱点からOSを保護します。

標準のAndroidセキュリティが及ばないところ

Androidの標準保護が想定している範囲は限られています。公式ストア経由でインストールされたアプリ、未感染の状態で手元に届いた端末、最初から悪意ある挙動を示す脅威——この範囲内で最も効果を発揮します。ここから外れると、保護は確実性を欠きます。

1つ目の抜け穴はプレインストールです。非正規の販売業者を通じて販売された一部の端末は、ファームウェアレベルでマルウェアがあらかじめ埋め込まれている場合があります。インターネットに接続する前から存在する脅威は、どのスキャナーでも検出できません。

2つ目はサイドローディングです。公式ストア以外からアプリをインストールすると、Androidの標準的な審査を完全に迂回してしまいます。銀行の認証情報を狙うマルウェアファミリーの95%以上がこの経路で侵入します。つまり、Android上の金融系マルウェアの多くは、事実上ユーザー自身によってインストールされているのです。いったん入り込めば、サンドボックス化によって悪意のあるアプリの行動は制限されるものの、駆除まではできません。

3つ目はブラウザーです。メッセージ、メール、SNS上のフィッシングリンクは、アプリベースの審査の外で動作します。偽のログインページは本物と見分けがつかず、リンクをタップしたときにストアレベルのチェックが走ることもありません。

Androidスマホにアンチウイルスは必要?

アンチウイルスアプリは、Androidの標準防御ではカバーしきれない脅威——公式ストア外のアプリ、ブラウザー上の悪意あるリンク、インストール後に挙動を隠すマルウェア——に対応します。

標準機能だけでは十分でない理由

標準セキュリティですべてを止めることはできません。そのギャップは数字に現れています。

Key stastitics.png alt=2024年のAndroid脅威統計:攻撃3,300万件、バンキング型トロイの木馬は196%増

2024年のモバイルマルウェアレポートでは、世界のAndroidスマートフォンユーザーに対する攻撃が3,300万件以上記録されました。特にバンキング型トロイの木馬による攻撃は、2023年の42万件から2024年には124万2,000件へと、1年で196%も増加しました。

トロイの木馬は、ユーティリティや改変された人気アプリ、あるいは公式ストアの審査を通過した後に悪意ある更新を配信するアプリなどに偽装して侵入します。

Triadaのようなマルウェアファミリーはさらに進化しています。Triadaはバックドア型のトロイの木馬で、インストール後に追加モジュールをダウンロードして実行でき、感染した端末を攻撃者が次に実行したいもののプラットフォームへと変えてしまいます。2025年初頭には、人気スマートフォンの偽物にTriadaがプレインストールされていることが研究者によって発見され、キャンペーンが特定されるまでに暗号資産が27万ドル超盗まれたと推定されています。

スパイウェアは別の問題を引き起こします。たとえばボイスレコーダーアプリがマイクへのアクセスなど、見かけ上は必要な権限だけを要求し、その権限を使ってユーザーの意図しないデータ収集を行うことがあります。

アンチウイルスで保護層をもう一段重ねる

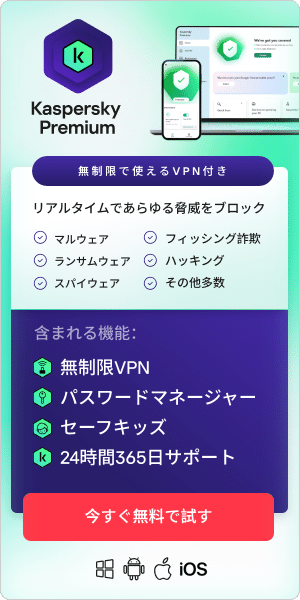

Kaspersky Premiumのような専用セキュリティアプリは、インストール時、ページの読み込み前、実行時という3つの局面で脅威を捕捉します。これらは、Androidの標準スキャナーが可視性を持たないか、ユーザーの判断に委ねられている場面です。

アプリのインストール元を問わずスキャンを実施し、標準の仕組みでは扱いが異なるダウンロードも検査します。アプリが動作を開始した後は、既知のマルウェアに一致するパターンを行動面から監視します。これは、インストール完了後の挙動まで継続監視できない標準スキャナーには難しい点です。権限要求についても、アプリの用途に照らして不自然な要求を警告でき、判断をユーザー任せにしません。

Android端末を総合的に保護

Kaspersky Mobile Security は、すべてのインストール経路にまたがる脅威を検出し、リンクを読み込む前にスキャンし、アプリの挙動をリアルタイムで監視します。1つのライセンスでスマホとタブレットをまとめて保護します。

Kaspersky Mobile Security を試す日常の利用でAndroidスマホはどう感染する?

Androidスマホの感染は、多くが日常的なユーザー行動から発生します。信頼できない配布源からのアプリのインストール、メッセージ内のリンクのタップ、見知らぬサイトからのファイルのダウンロードなどです。

日常のどんな行動がリスクになる?

代表的な経路は4つあります。公式ストア外でインストールしたアプリ、意図せずに受け取ったメッセージ内のリンク、自動ダウンロードを引き起こす広告、そして同一ネットワーク上の誰からでも暗号化されていない接続が見えてしまう未保護のWi‑Fiネットワークです。

多くのAndroid感染は、見知らぬWebサイトからのダウンロードや、メッセージや広告で共有されたリンクから始まります。誘い文句は、たいてい有料アプリの無料版。見た目は正規に見え、警告もなくインストールされます。

SMSのメッセージや各種メッセージングアプリ内のリンクをクリックするのも主要な経路です。ランサムウェアやバンキング系マルウェアは、しばしばこの方法で配布されます。メッセージは宅配業者や銀行、行政機関からの通知のように見え、リンク先のページで悪意あるAPKがインストールされたり、ログイン情報がその場で盗まれたりします。

悪意のある広告とのやり取りは、もっと気付きにくいものです。一部の広告ネットワークは、ページを読み込むだけで追加のタップなしに自動でAPKのダウンロードを引き起こすページへリダイレクトする広告を配信します。

未保護のWi‑Fiネットワークに接続すると、別の種類のリスクが生じます。公共ネットワーク上の端末は、同じネットワーク上の誰からでも観測可能になり、暗号化されていない通信を狙う中間者攻撃は、認証情報窃取の手口として文献でも確認されています。

信頼できる配布源でもリスクが残る理由

公式アプリストアは無秩序なダウンロードサイトよりもはるかに安全ですが、リスクがゼロではありません。

信頼できる配布源からダウンロードしたアプリでも、不要な権限を要求したり、インストール後に挙動が変わると危険になります。2024年には、主要2大モバイルアプリストアの両方でSparkCatトロイの木馬が検出されました。一定期間見過ごされて削除された後、2026年初頭に再び現れ、暗号資産ウォレットのデータを狙っていました。

アプリの権限も別の経路です。公式ストアから正規にインストールしたアプリでも、機微なデータにアクセスできる権限を求めることがあります。[許可]を押す前に、そのアプリが何を求めているのかを確認しましょう。連絡先へのアクセスを求める懐中電灯アプリや、位置情報を要求する電卓アプリは、再考に値します。

Androidスマホに感染の兆候があるときのサインは?

感染の兆候として多いのは、説明のつかない電池消耗、予期しないデータ通信量の増加、しつこいポップアップ、見覚えのないアプリの出現、動作の重さや発熱などです。

注意すべき異常な挙動は?

最も見落としやすいサインは受動的なものです。バックグラウンドでのデータ送信、あなたがアプリを操作していないのに権限が使われている、原因不明でブラウザーの挙動が変わる——といったものです。多くの人は電池の減りに気づきますが、感染の出発点でないことも少なくありません。

利用状況が変わっていないのにデータ通信量が急増している場合、アプリがバックグラウンドで情報を送信している可能性があります。バンキング型トロイの木馬やスパイウェアは、盗んだ認証情報や個人データを常にリモートサーバーへ送信します。

ブラウザーを使っていないのにポップアップやリダイレクトが頻発する場合は、アドウェアや、表示に関する権限を持つアプリの侵害が疑われます。

自分ではインストールしていない見知らぬアプリが一覧に現れたら、より深刻な侵害のサインです。マルウェアの中には、初回のインストール後に追加コンポーネントをダウンロードして入れるものがあります。バックドアのTriadaはまさにこの手口です。

感染してしまったら何をすべき?

信頼できるセキュリティアプリでフルスキャンを実行し、インストールしていないアプリを削除し、Androidとすべてのアプリを更新したうえで、端末からアクセスした各アカウントのパスワードを変更してください。

セキュリティアプリでのフルスキャンは、既知の不正アプリを特定し、削除までの明確な手順を提示します。

自分でインストールしていない、あるいは見覚えのないアプリは削除しましょう。アプリ一覧は丁寧に確認してください。マルウェアの中には、システムユーティリティのような名前で偽装するものもあります。

利用可能なAndroidの更新を適用し、すべてのアプリが最新であることを確認します。OSや各アプリのセキュリティパッチは、初回検出後も居座ろうとする一部のマルウェアが悪用する脆弱性を塞ぎます。

端末でアクセスしたアカウントのパスワードを変更してください。スパイウェアが存在していた場合、感染期間中に入力した認証情報が取得されている可能性があります。

上記の対処で解決しない場合は、出荷時設定への初期化(ファクトリーリセット)を行うと、アプリの削除では残ってしまうほど深く入り込んだ不正ソフトを一掃できます。連絡先や写真は先にバックアップし、復元時はバックアップからではなく公式アプリストアからのみアプリを入れ直してください。

日常的にAndroidスマホを安全に保つには?

多くの場合、Androidスマホの安全確保は、安全な習慣に現代的な脅威への追加保護を組み合わせることに尽きます。

効果の大きいシンプルな習慣は?

次の4つで大半のリスクをカバーできます。

- Androidを常に最新に保つ

- アプリは信頼できる配布源からのみダウンロードする

- 権限は付与前に必ず確認する

- 差出人不明のメッセージ内リンクをタップしない

端末が対応していれば、Androidの自動更新を有効にしましょう。パッチの適用を遅らせると、既知の脆弱性が無期限に開いたままになります。

アプリは公式アプリストア、もしくはあなた自身が確認した信頼できる配布源からのみ入手してください。公式ストアからインストールする際は、レビューにも目を通しましょう。レビュー欄には、公式の検知に先行して不審な挙動が報告されることがあります。

権限は付与前に必ず確認しましょう。連絡先、位置情報、マイク、カメラへのアクセスを求められたら、そのアプリの目的に本当に必要かを考えてください。ナビアプリは位置情報が必要ですが、壁紙アプリに必要ではありません。

差出人不明のメッセージ内リンクは、知っている番号から届いたものであってもクリックしないでください。メッセージ型のフィッシングは、送信者情報を詐称できることを悪用します。至急の対応やログイン、支払い、更新を促すメッセージを受け取ったら、リンクからではなくサービスへ直接アクセスしましょう。

スマホで使う各サービスのパスワードは強力かつ使い回さないものにし、利用可能なサービスでは二要素認証を有効にしましょう。たとえ認証情報が盗まれても、二要素認証が有効なら、攻撃者は端末へのアクセスなしにログインできません。

インストール済みアプリは定期的に見直してください。使っていないアプリは削除しましょう。数カ月前に付与した権限を持つ休眠アプリは、開かなくても潜在的なリスクになります。

アンチウイルスは全体の保護の中でどう役立つ?

アンチウイルスは、日常のスマホ利用で現れる脅威——危険なダウンロード、悪意のあるリンク、不審なアプリの活動——の検知に役立ちます。

アンチウイルスアプリは単発ではなく継続的に監視します。アプリのインストール時にスキャンを行い、ページの読み込み前にURLsをチェックし、実行中のプロセスを既知の脅威パターンに照らして監視します。

関連記事:

- Androidのマルウェアを効果的に避けるには?

- AndroidとiPhoneのモバイルセキュリティの違いは?

- Androidのウイルス駆除に最適な方法は?

- モバイルセキュリティとは?Androidユーザーにとって重要な理由

おすすめ製品:

FAQ

Androidスマホからウイルスを無料で駆除するには?

まずは信頼できるアンチウイルスアプリでフルスキャンを実行し、検出された脅威を削除しましょう。より強力な保護が必要な場合は、Kaspersky Premium の30日間無料体験を利用して、Androidスマホにマルウェアや危険なアプリ、不審なリンクがないか確認できます。

アンチウイルスはAndroidスマホを遅くしますか?

いいえ。最新のAndroid向けアンチウイルスアプリはバックグラウンドで動作し、体感できるパフォーマンス低下はほとんどありません。能動的なスキャンは新しいアプリをインストールしたときや新しいURLにアクセスしたときに行われるため、プロセッサの使用は短時間です。継続的なバックグラウンド監視が消費するリソースは、多くの動画配信やSNSアプリと比べても最小限です。

古いAndroidスマホにもアンチウイルスは必要ですか?

はい。セキュリティパッチの提供が終了した古い端末には、対処されない脆弱性が無期限に残ります。アンチウイルスアプリは既知のマルウェアを検出し、悪意のあるリンクをブロックして、モバイルバンキングやブラウジングといった日常的な操作の実質的なリスクを下げます。

Androidスマホはどのくらいの頻度でスキャンすべきですか?

ほとんどのアンチウイルスアプリは常時スキャンを行うため、決まったスケジュールは不要です。公式ストア外からアプリをインストールした後、端末の挙動がおかしくなったとき、または不慣れな公共ネットワークに接続した後には、手動スキャンを実行してください。