キーストロークロギングの定義

キーロガーの概念は2つの定義に分けられます:

- キーストロークロギング:キーボードで押されたすべてのキーの記録保持。

- キーロガーツール:キーストロークを記録するために使用するデバイスやプログラム。

Microsoft製品から会社で使用するパソコンやサーバーまで、キーロガーはあらゆるものに使用されています。場合によっては、不倫を疑う配偶者が証拠を掴むためにスマホやノートPCに仕込むこともあります。正規のWebサイトやアプリ、さらにはUSBドライブにキーロガーを埋め込むなど、犯罪を目的とした悪質な事例もあります。

悪意のあるものであれ、合法的に使用するものであれ、キーロガーが及ぼす影響を認識しておく必要があります。まず、キーロガーの仕組みを説明する前に、キーストロークロギングの定義から始めましょう。この順番で理解することで、不要な監視によるセキュリティ侵害から自分の身を守る方法がわかりやすくなります。

キーストロークロギングのしくみ

キーストロークロギングとは、コンピューター上のすべてのキー入力を跡記録する行為です。多くの場合、ユーザーの許可を得ずに秘密裏に行われます。「キーストローク」とは、キーボードのボタンを使用するあらゆる操作を意味します。

ユーザーがコンピューターに「話しかける」方法でもあります。キーを押すたびに、コンピュータープログラムに何をさせたいかを伝える信号が送信されます。

伝達される内容は次の通りです:

- キーを押す長さ

- キーを押す時間

- キーを押す速度

- 使用したキーの名前

これらがログに記録されると、私的な会話を聴くのと同等の情報が得られます。自分が「会話」している相手はあくまでデバイスだけという認識でいても、ログによって第三者がその会話をすべて聴き、書き出すことが可能になります。デジタル化が進む現代の生活では、機密性の高い情報の多くがデバイス上で共有されています。

ユーザーの行動や個人データは、ログに記録されたキー入力から簡単に推定することができてしまいます。ネットバンクへのアクセスから社会保障番号まで、あらゆる情報がデバイスに入力されています。ソーシャルメディア、メール、訪問したWebサイト、送信したテキストメッセージまで、ユーザーの生活に関するデータがすべて筒抜けになる可能性もあります。

キーストロークロギングの説明はここまでにして、キーロガーがそれらをどのように追跡するかを説明しましょう。

キーロガーが行うこと

キーロガーツールには、キーストロークロギングのプロセスを自動化するハードウェアやソフトウェアがあります。これらのツールは、キーストロークがシステムに伝達したデータをすべてテキストファイルに記録し、後で読み取れるようにします。ツールによっては、コピー&ペーストしたクリップボード、通話、GPSデータ、さらにはマイクやカメラの映像まで、どんなデータでも記録することができます。

キーロガーは本来、個人やプロがIT監視のために合法的に使用する監視ツールです。一部の使用法には、倫理的に問題のあるグレーゾーンに属するものもあります。しかし、本来の用途以外で使用する場合は、明らかに犯罪が目的と言ってよいでしょう。

用途にかかわらず、キーロガーは往々にしてユーザー側の同意を十分に得ること無く使用され、ユーザーが通常通りに行動することを前提に使用されます。

キーロガーの種類

ほとんどのキーロガーツールは、同様の目的で開発されています。しかし、使用する方法や形状の面で大きな違いがあります。

キーロガーには次の2種類があります:

- ソフトウェア型キーロガー

- ハードウェア型キーロガー

ソフトウェア型キーロガー

ソフトウェア型キーロガーは、デバイスのハードドライブにインストールされるプログラムです。一般的なキーロガーソフトウェアの種類は、次の通りです:

APIベースのキーロガーは、使用しているプログラムへの各キー入力からの信号を直接盗聴します。アプリケーションプログラミングインターフェース(API)は、ソフトウェア開発者とハードウェアメーカーの共通の「言語」として動作し、両者の連携を可能とします。APIキーロガーはキーボードAPIをひそかに傍受し、各キーストロークをシステムファイルに記録します。

「フォームグラビング」ベースのキーロガーは、Webサイトのフォームに入力されたテキストがサーバーに送信されると、それをすべて盗聴します。データはWebサーバーにオンラインで送信される前に、ローカルで記録されます。

カーネルベースのキーロガーは、管理者レベルの権限を獲得するためにシステムの中核部分へと侵入します。この種類のキーロガーは、ウイルス対策製品による検知をすり抜け、システムに入力されたすべてのキーボード入力情報に無制限にアクセスすることができます。

ハードウェア型キーロガー

ハードウェア型キーロガーは、デバイスに実装または接続された物理コンポーネントです。ハードウェアの仕様によっては、デバイスに接続されていなくてもキー入力を追跡できる場合があります。説明を簡潔にするため、ここでは最も防御しやすいキーロガーを紹介します:

キーボードハードウェアのキーロガーは、キーボードの接続ケーブルと組み合わせて設置されたり、キーボード自体に実装されていたりします。このキーロガーは、ユーザーの入力データをもっとも直接的に傍受できる手段です。

隠しカメラ型キーロガーは、図書館などの公共スペースに設置し、キー入力を視覚的に追跡することができます。

USBメモリ型キーロガーは、デバイスに接続されると、キーストロークを記録するマルウェアを配信する物理的なトロイの木馬になります。

キーロガーの使用

キーロガーの用途を説明するには、「キーロガーの活動は法的にはどう制限されるべきか」を考える必要があります。

キーロガーの使用が法的に許容されるか、道徳的に問題があるか、または犯罪的であるかは、次の4つの要素に基づいて判断されます:

- 同意の確認方法の明瞭さ:キーロガーの使用に際し、同意をどのように得ているか:1) 明確かつ直接的な同意、2) サービス利用規約に記載されているが、文言が不明瞭、3) 一切許可を得ていない

- キーストロークロギングの目的:なりすまし、ストーカー行為などの犯罪を目的として使用されているかどうか

- 監視対象製品の所有者:デバイスの所有者または製品メーカーがその使用を監視するために使用しているかどうか

- キーロガーの使用に関する地域の法律:使用目的と承諾を得る手段が、すべての準拠法に違反していないかどうか

同意に基づく合法的なキーロガーの使用

キーロガーを合法的に使用するには、実行主体となる人物や組織が次の要件を満たす必要があります:

- データを犯罪に使用しないこと。

- 使用者が、製品の所有者、製造者、または製品を所有する子供の法定後見人であること。

- 使用する地域の準拠法に従って使用すること。

上記の要件には、同意に関する項目がないことに注目してください。キーロガーの使用者は、使用する地域の法律が要求しない限り、同意を得る必要がありません。監視されていることを認知させずに使用することは、明らかに倫理的な問題があります。

利用規約や契約に、キーストロークロギングの内容と同意について明確な文言が記載されている場合は、許可してもよいでしょう。公衆Wi-Fiを使用するために「同意する」をクリックする場合や、雇用主の契約に署名する場合などが、このケースに該当します。

合法的なキーロガーの使用の典型的な例は、次の通りです:

- ITトラブルシューティング:ユーザーの問題の詳細を収集し、正しい解決方法を見出すことが目的です。

- コンピューター製品の開発:ユーザーからのフィードバックを収集し、製品の改善に使用します。

- 業務用サーバーの監視:Webサーバー上の不正なユーザー活動を監視します。

- 従業員の監視:会社の所有物が適切に使用されているか、24時間体制で監督します。

合法的なキーロガーの使用は、予想以上に日常生活に浸透していることに気づいたことでしょう。幸い、監視者にアクセスを要求されたとしても、自分のデータを管理する権限は、多くの場合ユーザー側にあります。就業時間外であれば、キーロガーへのアクセス許可を拒否することができます。

合法だが倫理的には不透明なキーロガーの使用

合法であっても、同意を得ることなくキーロガーを使用する場合は、疑う余地があります。ユーザーを監視した場合、その信頼やプライバシーを侵害する使用方法になりますが、地域の法律に違反しない範囲で使用することも可能です。

例を挙げると、自分が所有したり開発したりしたソフトウェア製品を監視する目的でのキーロガーの使用には、問題がありません。また、お子様のデバイスを合法的に見守るためにも使用できるでしょう。しかし、自分や家族が所有しないデバイスを監視することはできません。このため、この使用方法には少しばかりグレーな部分があり、関係者全員を巻き込む問題が発生する可能性があります。

同意を得ることなしにキーロガーが使用される可能性があるケースは次の通りです:

- 保護者によるお子様の見守り:オンラインや実社会でのお子様の活動を保護します。

- 配偶者の追跡:浮気の可能性がある配偶者のデバイスから活動履歴を収集し、証拠とします。

- 従業員の生産性の監視:就業時間中の従業員の活動を監視します。

同意に関する文面が、契約書や利用規約の中で難しい法律専門用語でわかりづらく記載されている場合は、その内容に疑問を持つことも多いでしょう。とはいえ、このこと自体は法律に違反しているとは言えません。

犯罪的なキーロガーの使用

違法なキーロガーの使用は、対象者の同意や製品の所有権、法律などをまったく考慮することなく、悪意のある用途のみを目的とします。サイバーセキュリティのエキスパートがトピックとして採り上げるキーロガーの用途は、通常はこの使用方法を指します。

犯罪目的で使用する場合、キーロガーは機密情報を盗み出すための悪意のあるスパイウェアとして機能します。キーロガーは、パスワードやお金に関するデータなどを記録し、第三者に送信して犯罪に悪用します。

犯罪目的でのキーロガーの使用には、次のようなものがあります:

- 相手の意に反するストーカー行為:元交際相手、友人、その他の個人などが標的になります。

- 配偶者のオンラインアカウント情報の窃取:ソーシャルメディアでの活動やメールを盗み見します。

- 個人情報の傍受と窃取:クレジットカード番号などを盗みます。

明らかに犯罪となる行為に手を染めた段階で、キーロガーはマルウェアであるとみなされます。セキュリティ製品はあらゆるユースケースを想定しているため、キーロガーを検知しても、その活動をすぐには脅威と判断しない場合があります。アドウェアにも同様のことが言えますが、キーロガーの目的が完全に判明しない場合は、脅威として処理されません。

キーストロークロギングが脅威となる理由

キーロガーの脅威は、機密データの収集に関する多くの問題が原因となって生じます。

コンピューターのキーボードに入力した内容がすべて記録されていることに気づかずにいると、自分のデータをうっかり公開してしまう可能性があります:

- パスワード。

- クレジットカード番号。

- メッセージのやり取り。

- 銀行の口座番号。

このような機密情報は、広告事業者やサイバー犯罪者などの第三者にとっては非常に価値があります。いったん収集され、保存されると、これらのデータは窃取の格好の標的になります。

合法的な使用であっても、データ漏洩が発生した場合は、キー入力のログが第三者の手に渡る結果を招きます。セキュリティが不十分だったりウイルス対策製品による常時保護がされていないデバイスの使用、またはフィッシング攻撃によって、このようなデータ漏洩は意図せず簡単に発生してしまいます。それ以上にありがちな漏洩の原因は、マルウェアやその他の手段による直接的な攻撃です。キーロガーで収集したデータを大量に保持している組織は、侵害の格好の標的になる可能性があります。

キーロガーを犯罪に使用する場合も、同様に簡単に情報を収集し、悪用することができます。ドライブバイダウンロード攻撃やその他の手段でマルウェアに感染した場合は、一刻も早く無害化する必要があります。ユーザーが機密データの漏洩に気づく前に、アカウントへアクセスされてしまう危険性があります。

キーロガーによる感染を検知する方法

この時点で、「キーロガーの感染はどうやって検知するのか?」という疑問が生じていることでしょう。キーロガーを検知し悪意のある行為を防止すること自体が困難であるため、その疑問は当然です。キーストロークロギングのソフトウェアまたはハードウェアを意図せず使用してしまった場合、デバイスで感染を発見するのは容易ではありません。

ウイルス対策製品がインストールされていない場合、キーロガーの検知は困難です。マルウェアや各種の迷惑アプリケーション(PUA)は、システムのリソースを大量に消費します。電力の使用量、データトラフィック、CPUの使用率が急に跳ね上がれば、感染を疑う原因になり得ます。しかし、キーロガーが引き起こす問題は、パフォーマンスの遅延やバグなど、必ずしもすぐにわかる形で表出するとは限りません。

ソフトウェア型キーロガーは、ウイルス対策製品でも検知して除去することが困難な場合があります。スパイウェアは自身の隠蔽が得意です。多くの場合、通常のファイルやトラフィックとして表示され、自身を再インストールする場合もあります。キーロガーのマルウェアは、キーボードのAPIレベル、メモリ内、またはカーネルレベルでコンピューターのOSに常駐している可能性があります。

ハードウェア型キーロガーは、物理的な検査をしなければ検知することができません。特にハードウェア型の場合、セキュリティ製品でも検知できない場合があります。加えて、デバイスメーカーによりキーロガーが搭載されている場合は、そのデバイスを捨ててまったく新しい別の製品を購入する以外、解決策はありません。

幸い、キーロガーからデバイスを保護する方法はいくつかあります。

- ソフトウェア型キーロガーを検知する方法:総合的なセキュリティパッケージ製品の体験版か有料版をインストールし、システムとデバイスの完全スキャンを実行しましょう。

- ハードウェア型キーロガーを検知する方法:USBメモリや外付けハードディスクにキーロガーが保存されているだけという状況は、運が良いケースです。その場合は、デバイスの接続を手動で解除するだけで解決します。ハードウェア型キーロガーが内蔵されている場合は、デバイスを分解して発見する必要があります。デバイスの購入前に、メーカーにより不審なものが実装されているケースがあるかどうか、レビューサイトなどで調査しておくとよいでしょう。

キーストロークロギングを防ぐ方法

キーロガーを検知する方法を知ることは、安全への第一歩にすぎません。デバイスをキーロガーから守るには、事前対応型の保護が重要です:

- 必ず利用規約や契約書に目を通してから、同意するようにしましょう。サインアップする前に、自分が同意する内容を知っておく必要があります。インストールする予定のソフトウェアのユーザーフィードバックを事前に調べておくと、被害を未然に防げる可能性が高くなります。

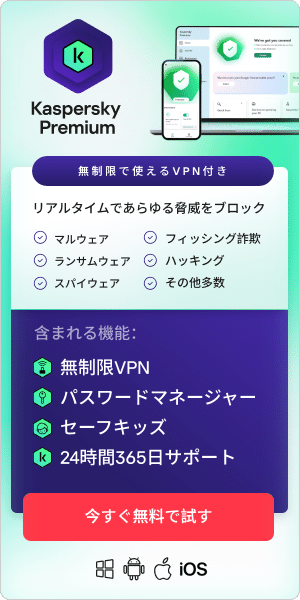

- すべてのデバイスにインターネットセキュリティ製品をインストールしましょう。悪意のあるキーロガーは通常、ソフトウェアの形でデバイスに侵入します。カスペルスキー プレミアムのようなセキュリティ製品を導入していれば、感染を防止する保護機能が常にアクティブな状態になります。

- セキュリティ製品をアップデートし、最新の脅威にも対応できる状態にしましょう。キーロガーを正しく検知するには、既知のキーロガーの定義をすべて実装した定義データベースが必要となります。最近のセキュリティ製品の多くは自動的にアップデートを実行し、キーロガーのマルウェアやその他の脅威からデバイスを保護します。

- モバイルデバイスやパソコンを、他人の手に触れさせないようにしてください。デバイスを盗むか、少しの間自分が操作できる状態にしておくかするだけで、サイバー犯罪者はキーロガーを仕込むことができます。デバイスを常に自分の手元に置くようにして、キーロガーを仕込む余地を与えないようにしましょう。

- セキュリティ製品以外のソフトウェアもアップデートして、常に最新の状態を維持するようにしてください。OS、ソフトウェア製品、ブラウザーなどはすべて、最新のセキュリティパッチを適用しておきましょう。アップデートがリリースされたら、できるだけ早くダウンロードしてインストールしてください。

- 見慣れないUSBメモリや外付けハードディスクを使用しないでください。公共の場所にこれらのデバイスが放置されていたら、それは多くの場合、サイバー犯罪者による撒き餌です。これらがユーザーのパソコンやモバイルデバイスに接続されると、内蔵されたキーロガーが侵入してログを記録し始めます。

どのような方法でキーロガーに対抗するにせよ、最善の防御策は、スパイウェア対策機能を実装したセキュリティ製品をインストールし、キーロガーのマルウェアを侵入させないことです。総合的なインターネットセキュリティ製品にはキーロガーを撃退する機能が搭載されています。インストールしてデバイスの安全性を向上させましょう。

カスペルスキー インターネット セキュリティは、インターネットセキュリティ製品として最高のパフォーマンスと保護性能に相当するAV-TEST賞を2021年に2度受賞しています。すべてのテストにおいて、カスペルスキー インターネット セキュリティは傑出したパフォーマンスを発揮し、サイバー脅威からの保護性能の高さを実証しました。

関連記事: